Role dan Permission

AI EmployeesCommunity Edition+Pengantar

Manajemen Permission Karyawan AI mencakup dua tingkat:

- Permission akses Karyawan AI: Mengontrol Pengguna mana yang dapat menggunakan Karyawan AI mana

- Permission akses data: Bagaimana Karyawan AI menerapkan kontrol Permission saat memproses data

Dokumentasi ini akan menjelaskan secara detail metode konfigurasi dan prinsip kerja kedua Permission ini.

Mengonfigurasi Permission Akses Karyawan AI

Mengatur Karyawan AI yang Dapat Digunakan Role

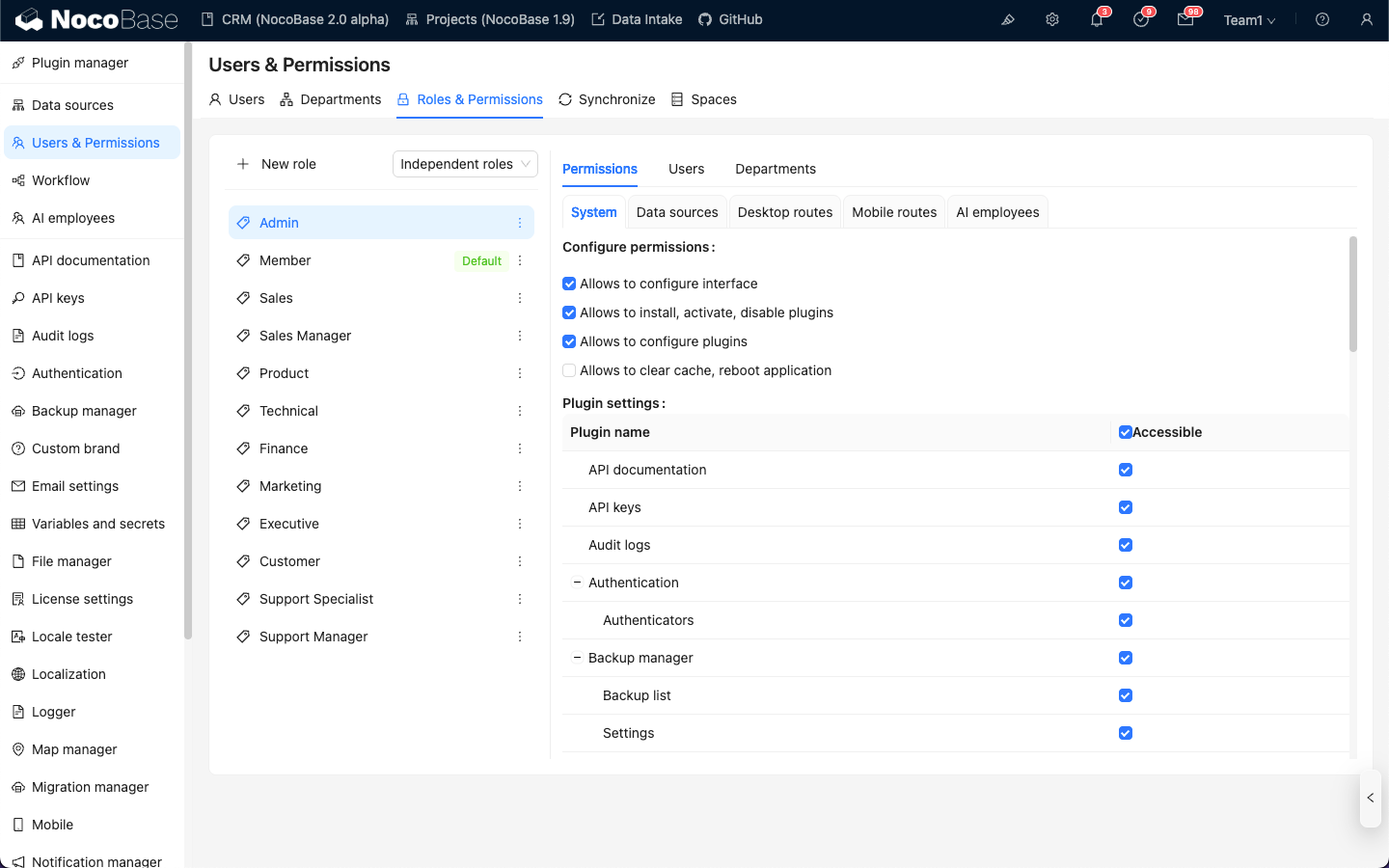

Masuk ke halaman User & Permissions, klik tab Roles & Permissions, masuk ke halaman konfigurasi role.

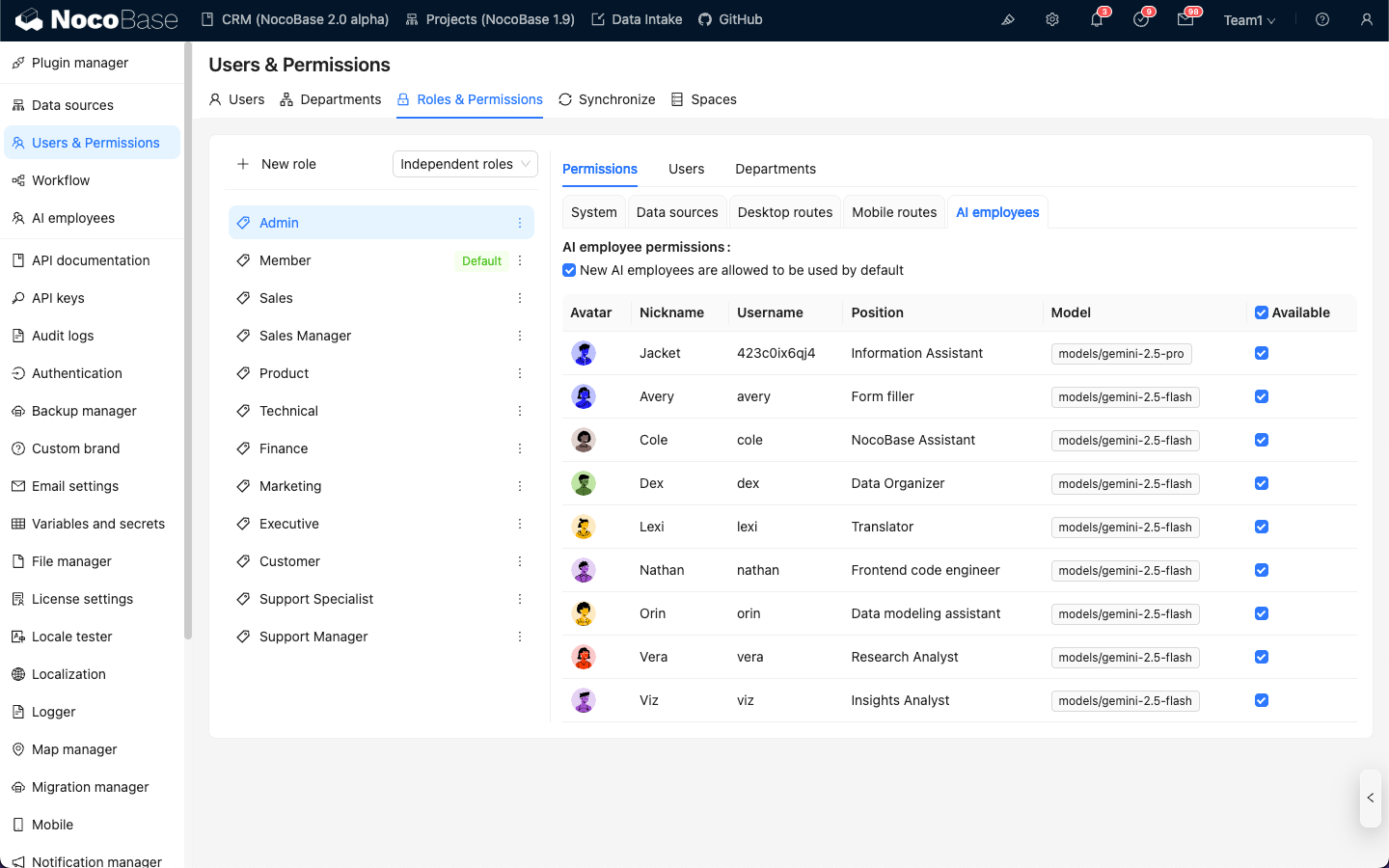

Pilih satu role, klik tab Permissions, kemudian klik tab AI employees, di sini akan ditampilkan daftar Karyawan AI yang dikelola oleh Plugin Karyawan AI.

Klik checkbox di kolom Available daftar Karyawan AI, untuk mengontrol apakah role saat ini dapat mengakses Karyawan AI tersebut.

Permission Akses Data

Saat Karyawan AI memproses data, metode kontrol Permission tergantung pada tipe tools yang digunakan:

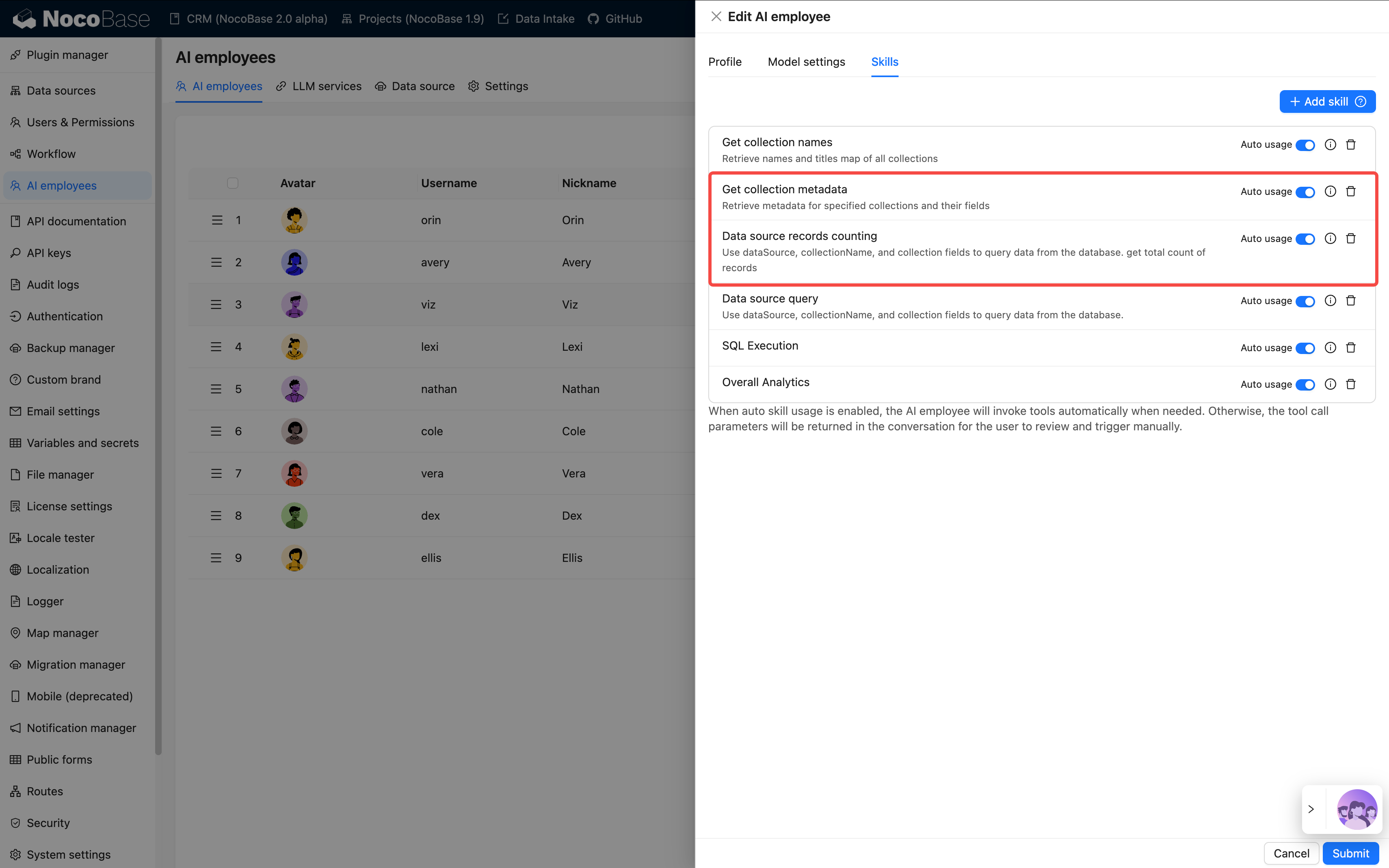

Tools Query Data Bawaan Sistem (Mengikuti Permission Pengguna)

Tools berikut akan secara ketat melakukan akses data berdasarkan Permission data Pengguna saat ini:

Tools berikut akan secara ketat melakukan akses data berdasarkan Permission data Pengguna saat ini:

Prinsip Kerja:

Saat Karyawan AI memanggil tools ini, sistem akan:

- Mengenali identitas Pengguna login saat ini

- Menerapkan aturan akses data yang dikonfigurasi Pengguna tersebut di Roles & Permissions

- Hanya mengembalikan data yang Pengguna tersebut berhak melihat

Contoh Skenario:

Misalnya tenaga penjualan A hanya dapat melihat data pelanggan yang menjadi tanggung jawabnya, saat ia menggunakan Karyawan AI Viz untuk menganalisis pelanggan:

- Viz memanggil

Data source queryuntuk query tabel pelanggan - Sistem menerapkan aturan filter Permission data tenaga penjualan A

- Viz hanya dapat melihat dan menganalisis data pelanggan yang tenaga penjualan A berhak mengakses

Ini memastikan Karyawan AI tidak akan melewati batas akses data Pengguna sendiri.

Tools Bisnis Kustom Workflow (Logika Permission Independen)

Tools query bisnis yang dikustomisasi melalui Workflow, kontrol Permission-nya independen dari Permission Pengguna, ditentukan oleh logika bisnis Workflow.

Tools jenis ini biasanya digunakan untuk:

- Alur analisis bisnis yang tetap

- Query agregasi yang dikonfigurasi sebelumnya

- Analisis statistik lintas batas Permission

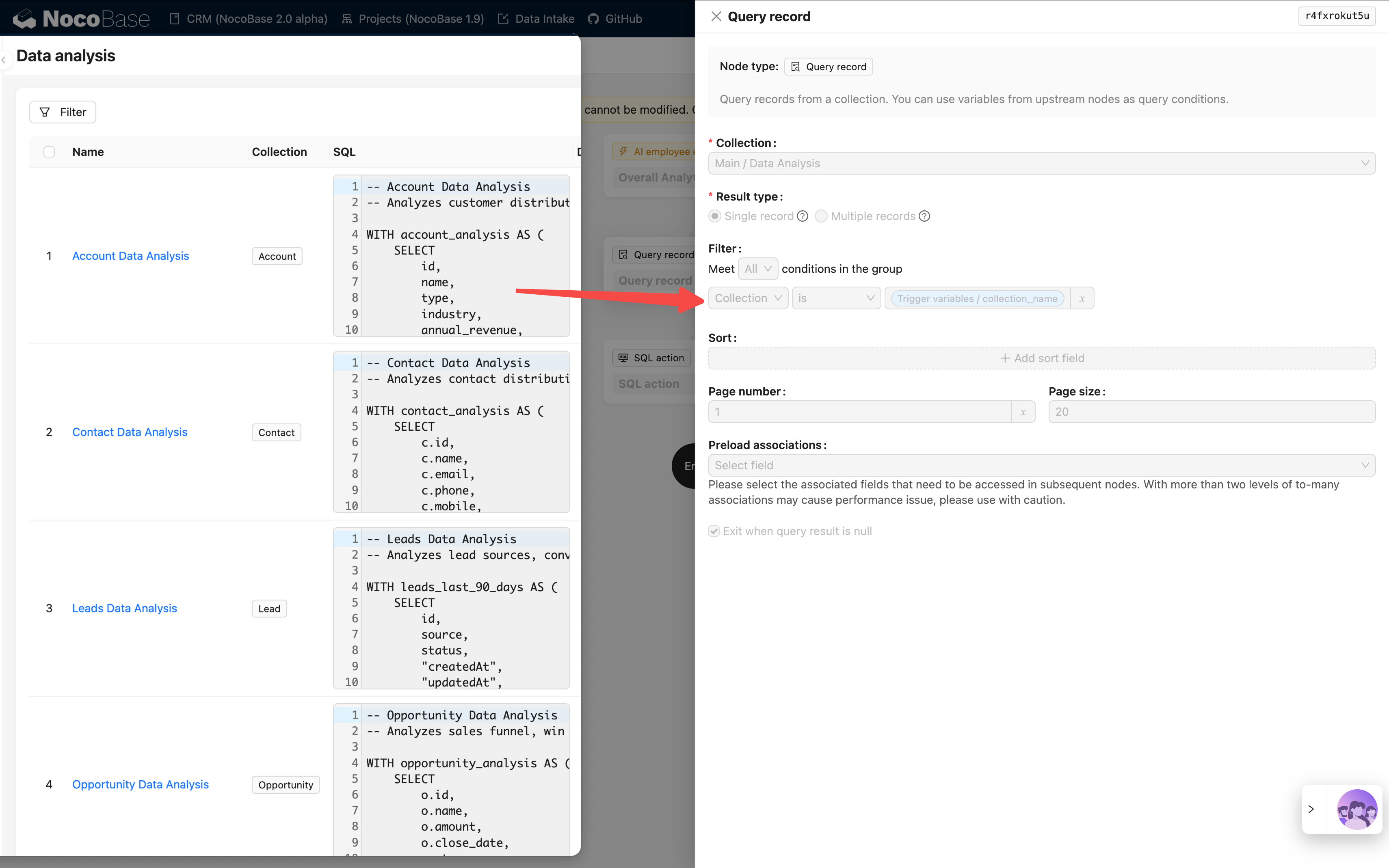

Contoh 1: Overall Analytics (Analisis Bisnis Umum)

Pada CRM Demo, Overall Analytics adalah engine analisis bisnis berbasis template:

Alur Kerja:

Karakteristik Kunci:

- Pengguna mana pun yang memanggil tool ini akan mendapatkan perspektif bisnis yang sama

- Cakupan data ditentukan oleh logika bisnis, tidak difilter oleh Permission Pengguna

- Cocok untuk menyediakan laporan analisis bisnis terstandar

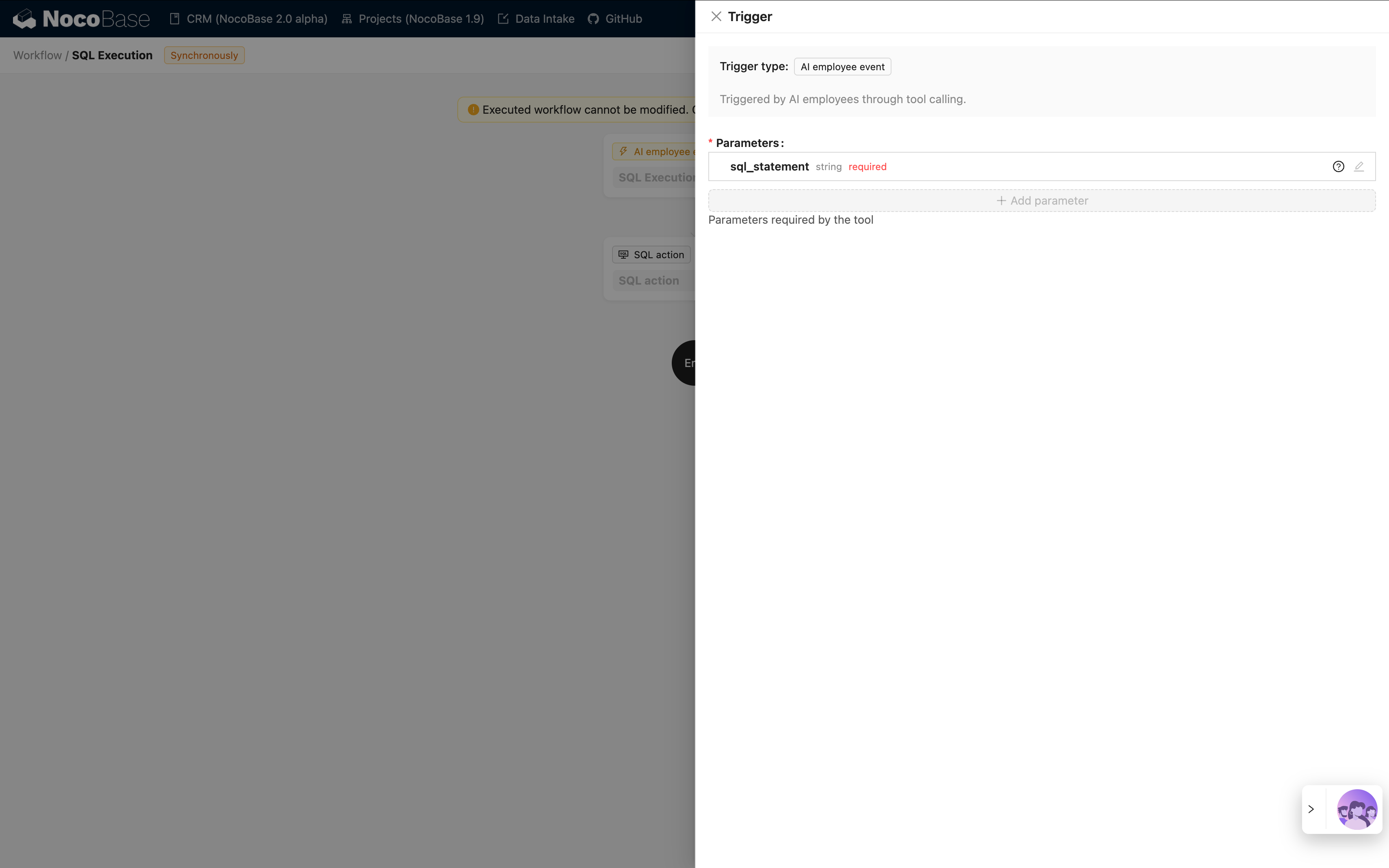

Contoh 2: SQL Execution (Tool Analisis Lanjutan)

Pada CRM Demo, SQL Execution adalah tool yang lebih fleksibel namun perlu dikontrol secara ketat:

Saran Keamanan:

- Batasi Cakupan Ketersediaan: Hanya konfigurasikan untuk diaktifkan pada tugas Block manajemen

- Kendala Prompt: Tentukan dengan jelas cakupan query dan nama tabel di prompt tugas

- Validasi Workflow: Validasi SQL statement di Workflow, pastikan hanya menjalankan operasi SELECT

- Log Audit: Catat semua SQL statement yang dieksekusi, untuk memudahkan pelacakan

Contoh Konfigurasi:

Saran Desain Permission

Pilih Strategi Permission Berdasarkan Skenario Bisnis

Strategi Perlindungan Berlapis

Untuk skenario bisnis sensitif, disarankan mengadopsi kontrol Permission berlapis:

- Lapisan Akses Karyawan AI: Kontrol role mana yang dapat menggunakan Karyawan AI tersebut

- Lapisan Visibilitas Tugas: Kontrol apakah tugas ditampilkan melalui konfigurasi Block

- Lapisan Otorisasi Tool: Validasi identitas Pengguna dan Permission di Workflow

- Lapisan Akses Data: Kontrol cakupan data melalui Permission Pengguna atau logika bisnis

Contoh:

Pertanyaan Umum

Q: Data apa yang dapat diakses Karyawan AI?

A: Tergantung pada tipe tools yang digunakan:

- Tool query bawaan sistem: Hanya dapat mengakses data yang Pengguna saat ini berhak melihat

- Tool kustom Workflow: Ditentukan oleh logika bisnis Workflow, mungkin tidak dibatasi oleh Permission Pengguna

Q: Bagaimana mencegah Karyawan AI membocorkan data sensitif?

A: Adopsi perlindungan berlapis:

- Konfigurasi Permission akses role Karyawan AI, batasi siapa yang dapat menggunakan

- Untuk tools bawaan sistem, andalkan filter otomatis Permission data Pengguna

- Untuk tools kustom, implementasikan validasi logika bisnis di Workflow

- Operasi sensitif (seperti SQL Execution) hanya diberikan otorisasi kepada administrator

Q: Saya ingin agar beberapa Karyawan AI melewati batas Permission Pengguna, bagaimana?

A: Gunakan tools bisnis kustom Workflow:

- Buat Workflow untuk mengimplementasikan logika query bisnis tertentu

- Kontrol cakupan data dan aturan akses di Workflow

- Konfigurasikan tool ke Karyawan AI untuk digunakan

- Kontrol siapa yang dapat memanggil kemampuan ini melalui Permission akses Karyawan AI

Q: Apa perbedaan Overall Analytics dan SQL Execution?

A:

Praktik Terbaik

- Default Mengikuti Permission Pengguna: Kecuali ada kebutuhan bisnis yang jelas, prioritaskan menggunakan tools bawaan sistem yang mengikuti Permission Pengguna

- Analisis Standar Berbasis Template: Untuk skenario analisis umum, gunakan mode Overall Analytics untuk menyediakan kemampuan terstandar

- Kontrol Ketat Tools Lanjutan: Tools dengan Permission tinggi seperti SQL Execution hanya diberikan otorisasi kepada sedikit administrator

- Isolasi Tingkat Tugas: Konfigurasikan tugas sensitif di Block tertentu, implementasikan isolasi melalui Permission akses halaman

- Audit dan Monitoring: Catat perilaku akses data Karyawan AI, secara berkala tinjau operasi anomali