Roles y permisos

Empleado de IACommunity Edition+Introducción

La gestión de permisos del AI Employee abarca dos niveles:

- Permiso de acceso al AI Employee: controla qué usuarios pueden utilizar qué AI Employees.

- Permiso de acceso a datos: cómo se aplican los permisos cuando el AI Employee procesa datos.

Este documento explica con detalle la configuración y el funcionamiento de ambos tipos de permisos.

Configurar el permiso de acceso al AI Employee

Definir los AI Employees disponibles para un rol

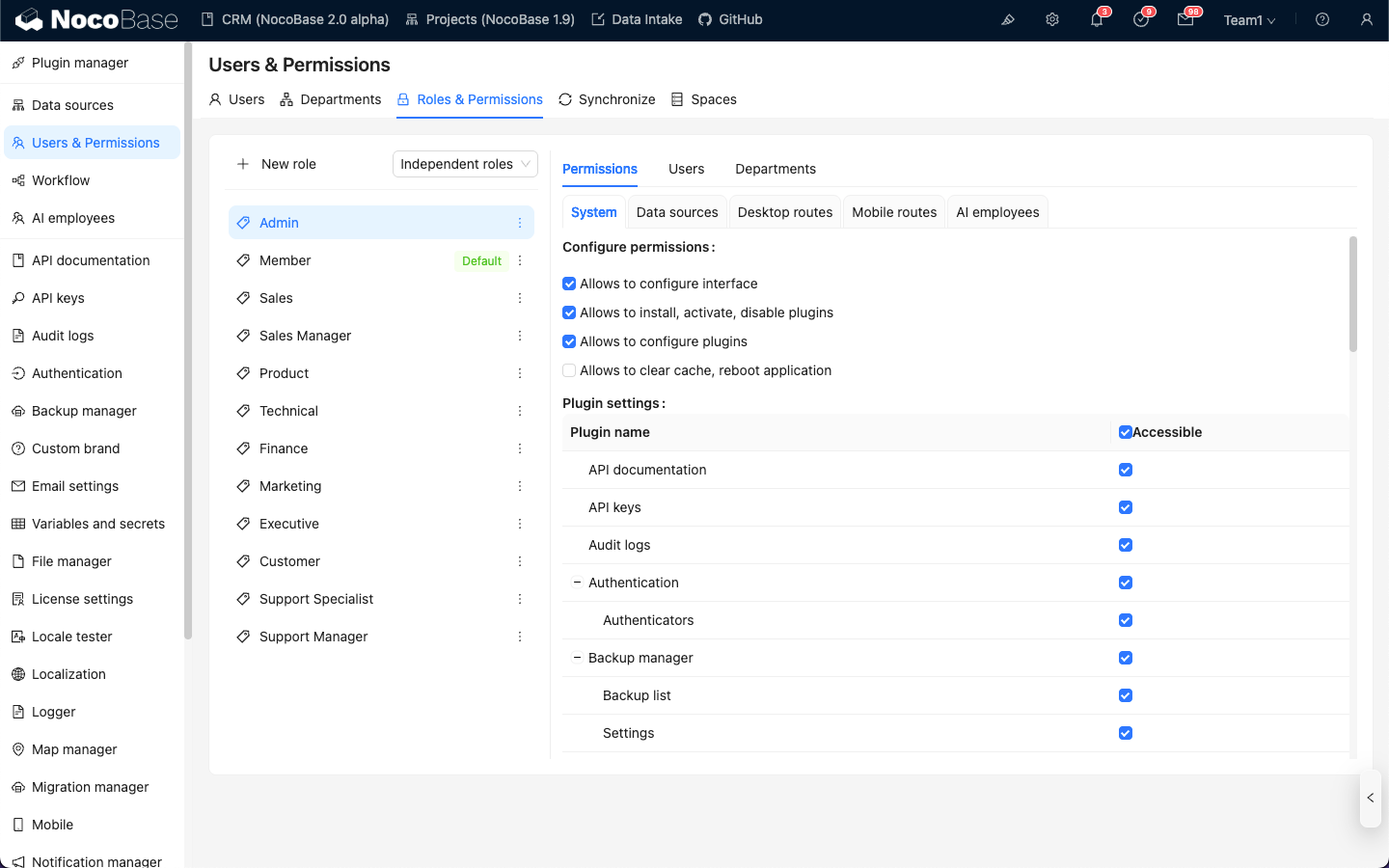

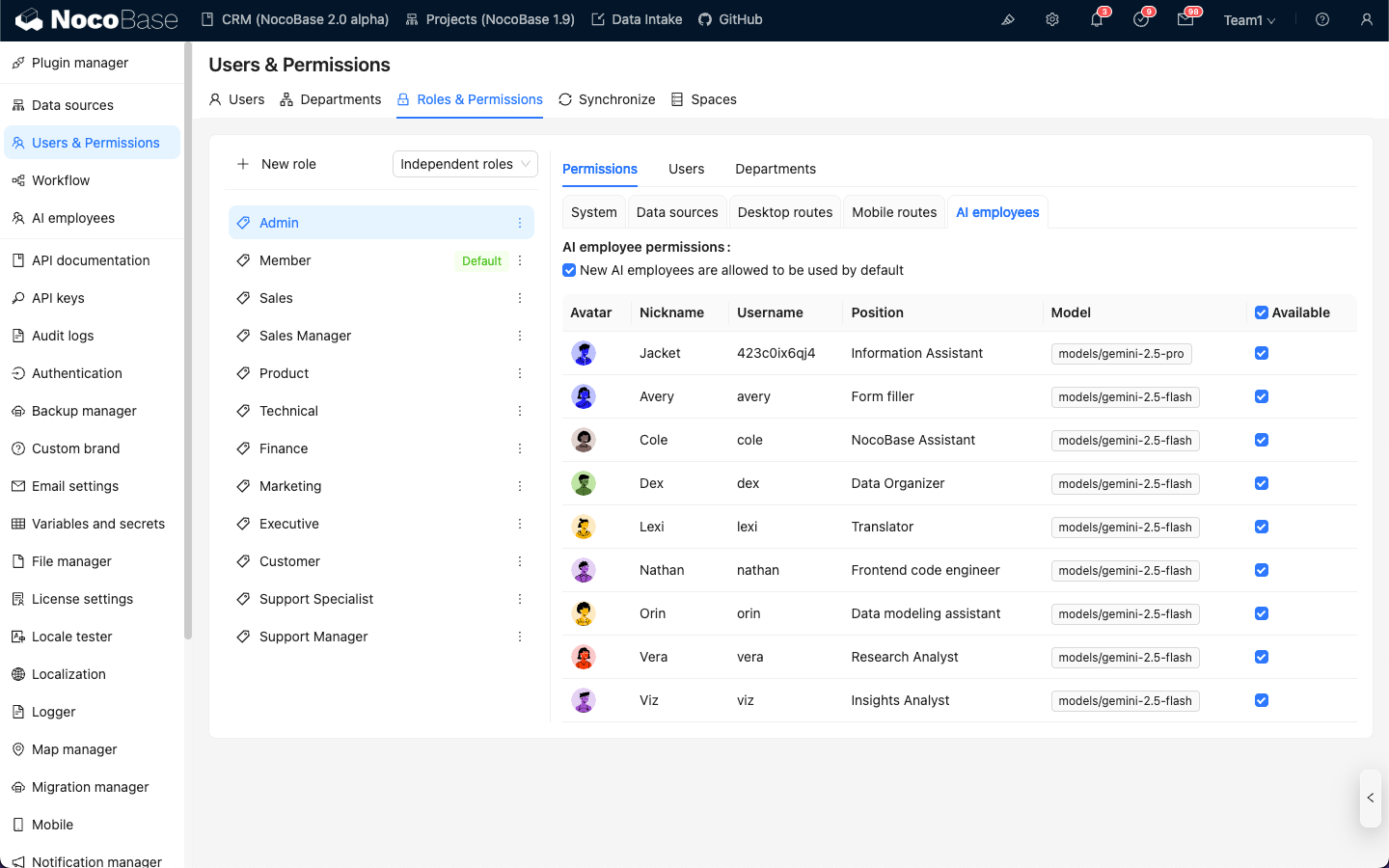

Acceda a la página User & Permissions, haga clic en la pestaña Roles & Permissions para entrar en la configuración de roles.

Seleccione un rol, haga clic en la pestaña Permissions y luego en la pestaña AI employees. Allí se mostrará la lista de AI Employees gestionados por el plugin.

Marque la casilla de la columna Available en la lista de AI Employees para controlar si el rol actual puede acceder a ese AI Employee.

Permisos de acceso a datos

Cuando el AI Employee procesa datos, el modo de control de permisos depende del tipo de Tool utilizado:

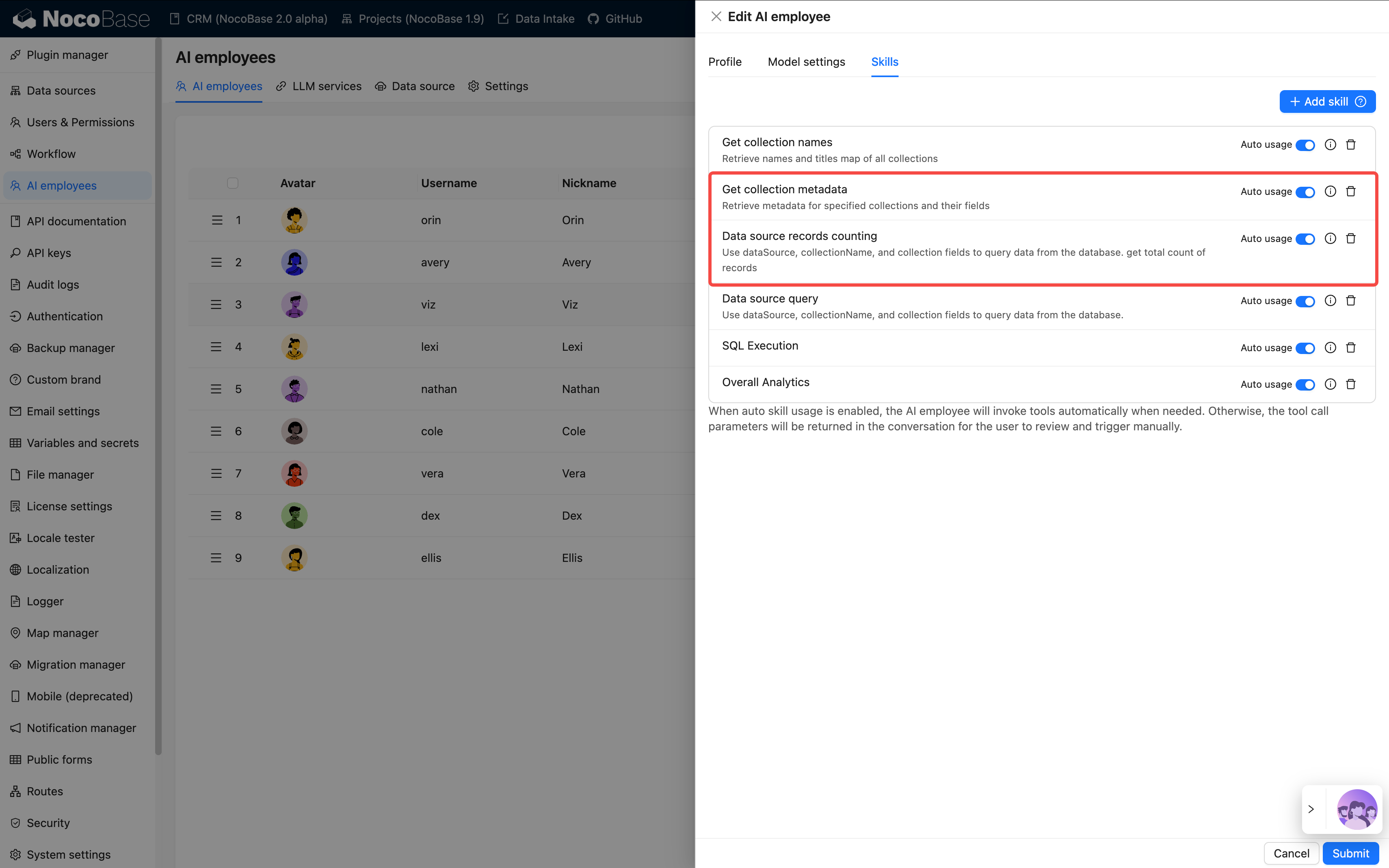

Herramientas integradas de consulta de datos (siguen los permisos del usuario)

Las siguientes herramientas acceden a los datos respetando estrictamente los permisos del usuario actual:

Las siguientes herramientas acceden a los datos respetando estrictamente los permisos del usuario actual:

Cómo funciona:

Cuando el AI Employee invoca estas herramientas, el sistema:

- Identifica al usuario actualmente autenticado.

- Aplica las reglas de acceso a datos configuradas en Roles y permisos para dicho usuario.

- Devuelve únicamente los datos a los que el usuario tiene permiso de visualización.

Ejemplo de escenario:

Suponga que el comercial A solo puede ver los datos de los clientes que él gestiona. Cuando utilice el AI Employee Viz para analizar clientes:

- Viz invoca

Data source querypara consultar la tabla de clientes. - El sistema aplica las reglas de filtrado de datos del comercial A.

- Viz solo puede ver y analizar los clientes a los que el comercial A tiene acceso.

Esto garantiza que el AI Employee no rebase los límites de acceso a datos del propio usuario.

Herramientas de negocio personalizadas en Workflow (lógica de permisos independiente)

Las herramientas de consulta de negocio personalizadas mediante Workflow tienen un control de permisos independiente de los permisos del usuario y vienen determinadas por la lógica de negocio del Workflow.

Este tipo de Tool suele utilizarse para:

- Procesos fijos de análisis de negocio.

- Consultas de agregación preconfiguradas.

- Análisis estadísticos que cruzan los límites de los permisos.

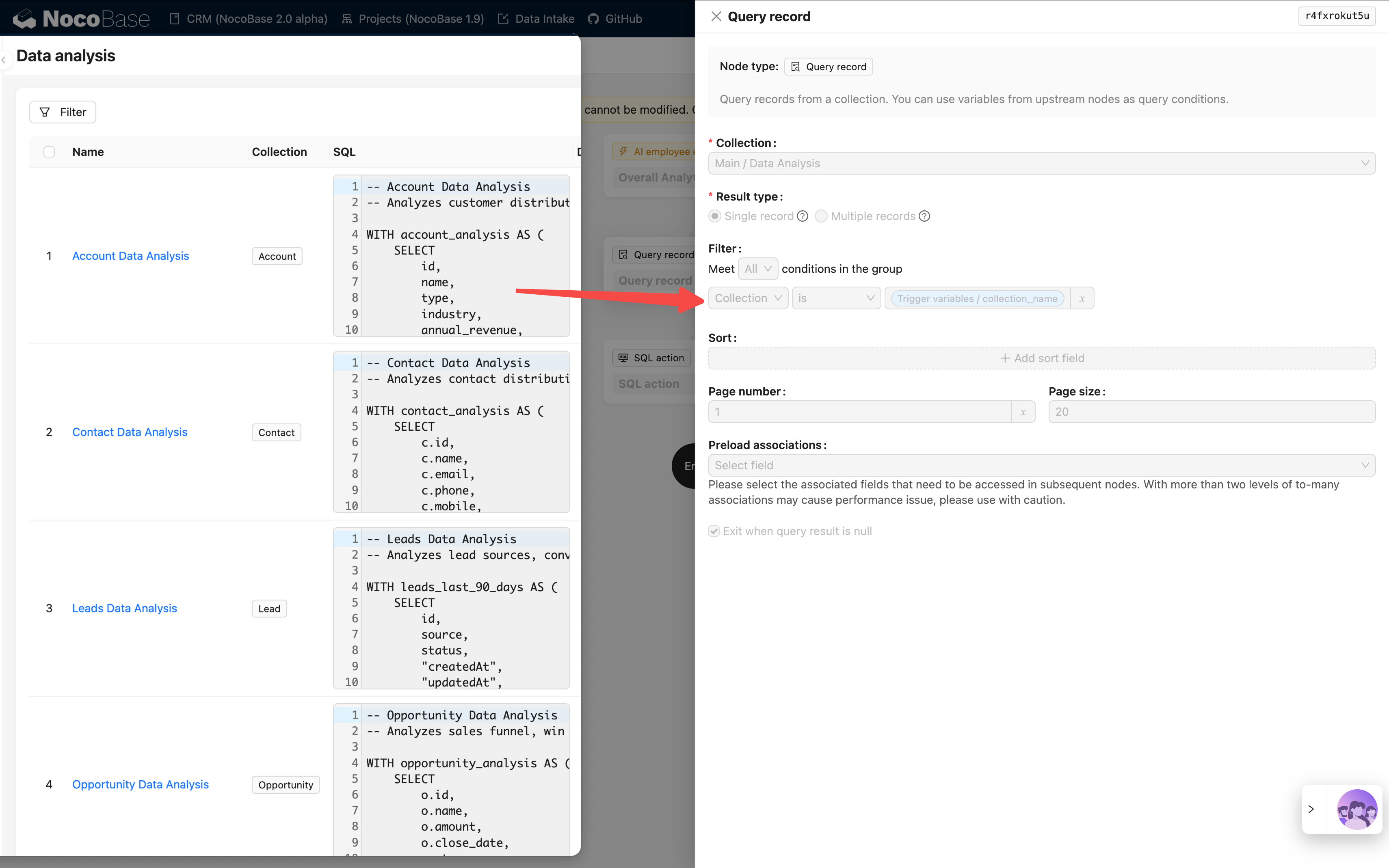

Ejemplo 1: Overall Analytics (análisis de negocio general)

En la CRM Demo, Overall Analytics es un motor plantillado de análisis de negocio:

Flujo de trabajo:

Características clave:

- Cualquier usuario que invoque la herramienta obtiene la misma vista de negocio.

- El alcance de los datos lo define la lógica de negocio, no se filtra por los permisos del usuario.

- Adecuado para informes de análisis de negocio estandarizados.

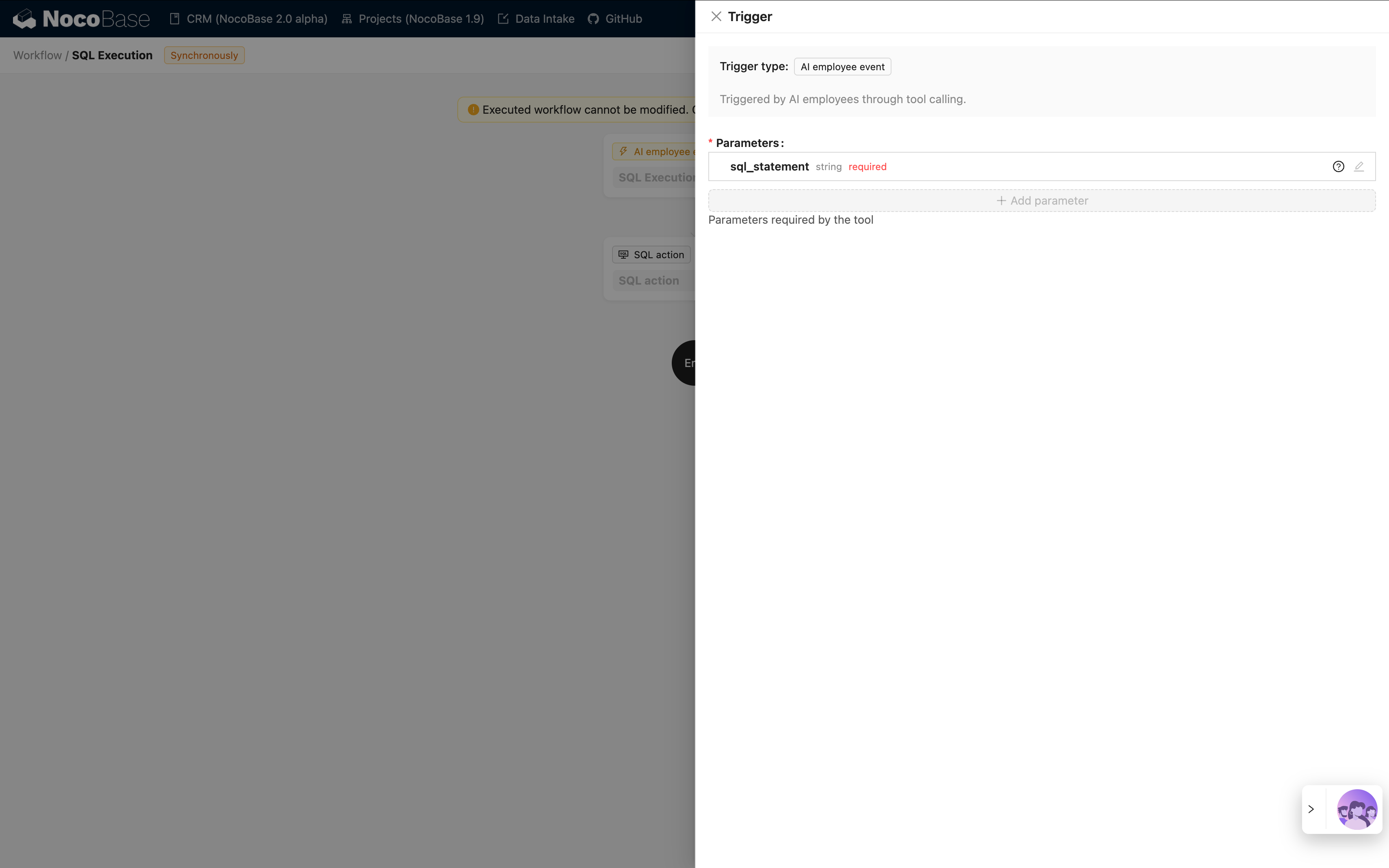

Ejemplo 2: SQL Execution (herramienta de análisis avanzado)

En la CRM Demo, SQL Execution es una herramienta más flexible que requiere un control estricto:

Recomendaciones de seguridad:

- Limitar el alcance disponible: configure su disponibilidad únicamente en tareas del Block de administración.

- Restricciones del prompt: en el prompt de la tarea, delimite explícitamente el alcance de la consulta y los nombres de tabla.

- Validación en el Workflow: valide la sentencia SQL en el Workflow para que solo se ejecuten operaciones SELECT.

- Logs de auditoría: registre todas las sentencias SQL ejecutadas para poder hacer trazabilidad.

Ejemplo de configuración:

Recomendaciones para el diseño de permisos

Elegir la estrategia de permisos según el escenario de negocio

Estrategia de protección por capas

Para escenarios de negocio sensibles, se recomienda aplicar un control de permisos por capas:

- Capa de acceso al AI Employee: controla qué roles pueden utilizar el AI Employee.

- Capa de visibilidad de la tarea: controla mediante la configuración del Block si la tarea se muestra.

- Capa de autorización del Tool: valida la identidad y los permisos del usuario en el Workflow.

- Capa de acceso a datos: controla el alcance de los datos mediante los permisos del usuario o la lógica de negocio.

Ejemplo:

Preguntas frecuentes

P: ¿A qué datos puede acceder el AI Employee?

R: Depende del tipo de Tool:

- Herramientas integradas: solo accede a los datos que el usuario actual tiene permiso de ver.

- Tools personalizados de Workflow: lo determina la lógica de negocio del Workflow y puede no estar limitado por los permisos del usuario.

P: ¿Cómo se evita que el AI Employee filtre datos sensibles?

R: Aplique protección por capas:

- Configure el permiso de rol del AI Employee para limitar quién puede usarlo.

- Para herramientas integradas, confíe en el filtrado automático por permisos del usuario.

- Para Tools personalizados, implemente validación de la lógica de negocio en el Workflow.

- Las operaciones sensibles (como SQL Execution) se autorizan únicamente al administrador.

P: Quiero que algunos AI Employees superen los límites de permisos del usuario, ¿cómo lo hago?

R: Utilice Tools personalizados de Workflow:

- Cree un Workflow que implemente la lógica de consulta de negocio específica.

- Controle el alcance de los datos y las reglas de acceso en el Workflow.

- Configure el Tool para que lo utilice el AI Employee.

- Controle quién puede invocar esa capacidad mediante el permiso de acceso al AI Employee.

P: ¿En qué se diferencian Overall Analytics y SQL Execution?

R:

Buenas prácticas

- Por defecto, seguir los permisos del usuario: salvo que haya una necesidad de negocio explícita, prefiera las herramientas integradas que respetan los permisos del usuario.

- Plantillar el análisis estándar: para escenarios de análisis frecuentes, utilice el patrón Overall Analytics para ofrecer capacidades estandarizadas.

- Controlar estrictamente las herramientas avanzadas: SQL Execution y otras herramientas de alto privilegio se autorizan solo a unos pocos administradores.

- Aislamiento a nivel de tarea: configure las tareas sensibles en Blocks específicos y aíslelas mediante los permisos de acceso a la página.

- Auditoría y monitorización: registre el comportamiento de acceso a datos del AI Employee y revise periódicamente las operaciones anómalas.