Эта документация была автоматически переведена ИИ.

Роли и разрешения

AI-сотрудникиCommunity Edition+Введение

Управление разрешениями AI Employee включает два уровня:

- Разрешение доступа к AI Employee: контролирует, какие пользователи могут использовать какие AI Employee.

- Разрешение доступа к данным: каким образом применяются разрешения, когда AI Employee обрабатывает данные.

В этом документе подробно описаны способы настройки и принципы работы обоих типов разрешений.

Настройка разрешения доступа к AI Employee

Назначение AI Employee для роли

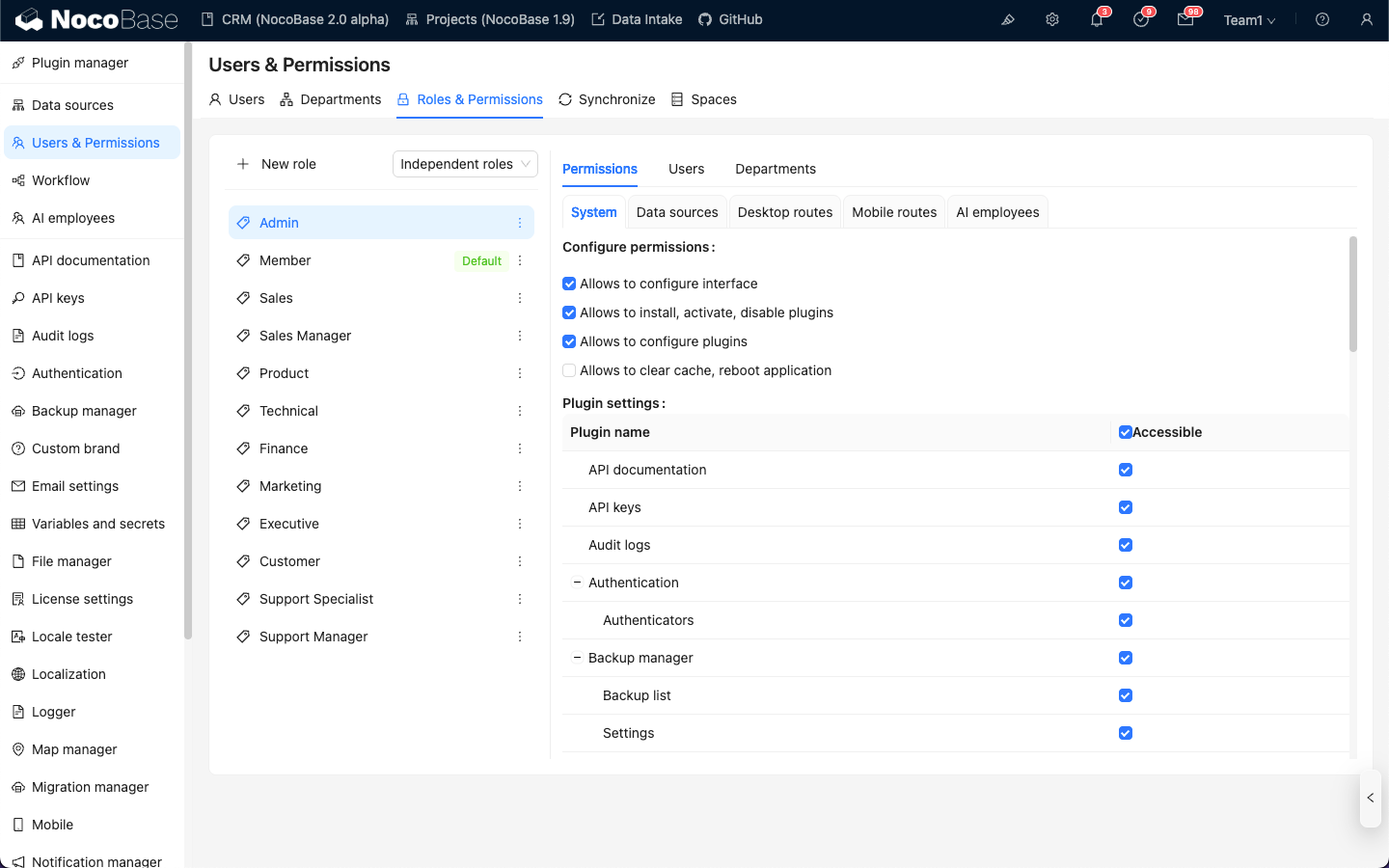

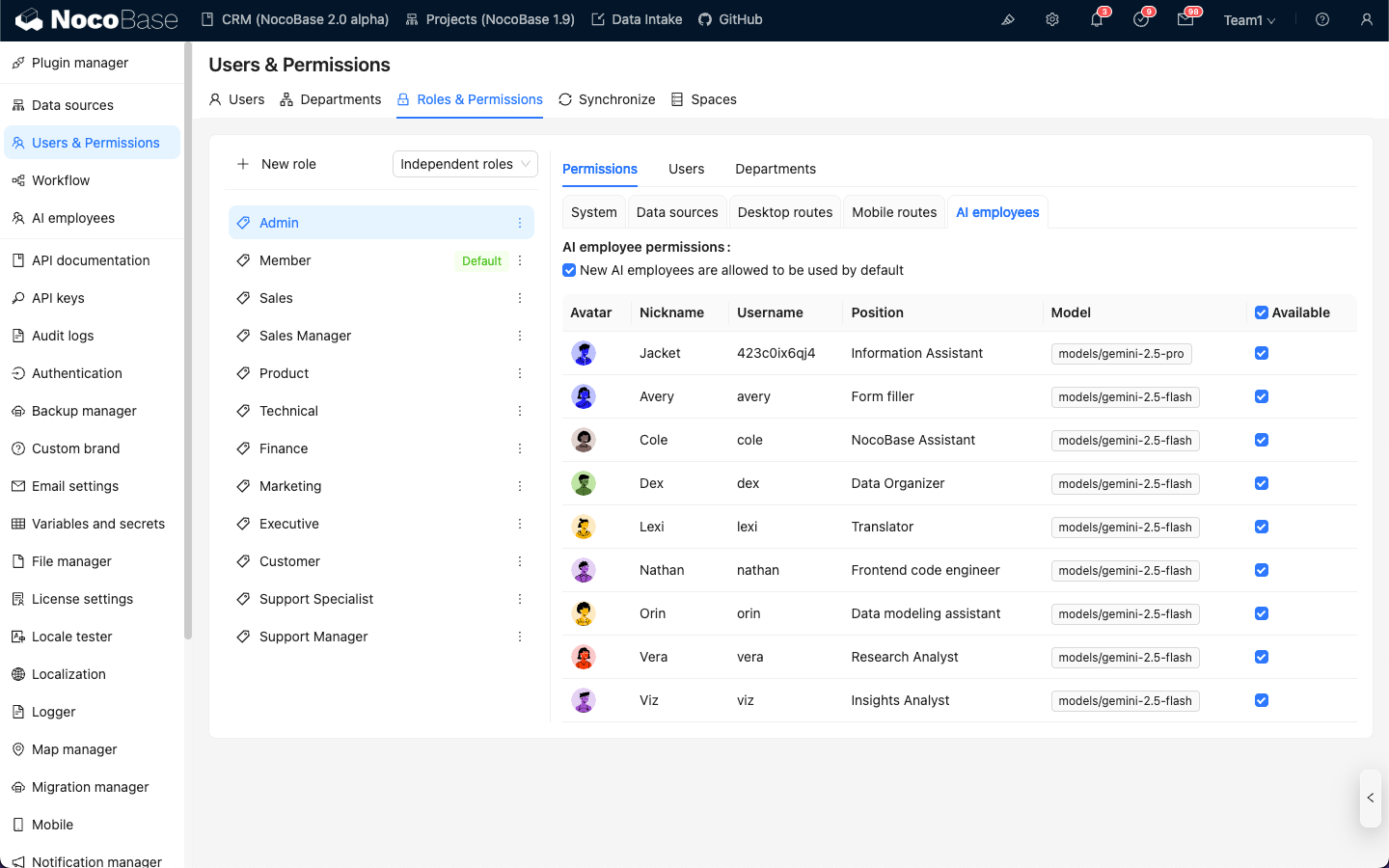

Откройте страницу User & Permissions, перейдите на вкладку Roles & Permissions, чтобы открыть страницу настройки ролей.

Выберите роль, перейдите на вкладку Permissions, затем — на вкладку AI employees. На ней отображается список AI Employee, управляемых плагином.

С помощью флажка в столбце Available укажите, может ли текущая роль использовать данного AI Employee.

Разрешения доступа к данным

При обработке данных AI Employee способ контроля разрешений зависит от типа используемого Tool:

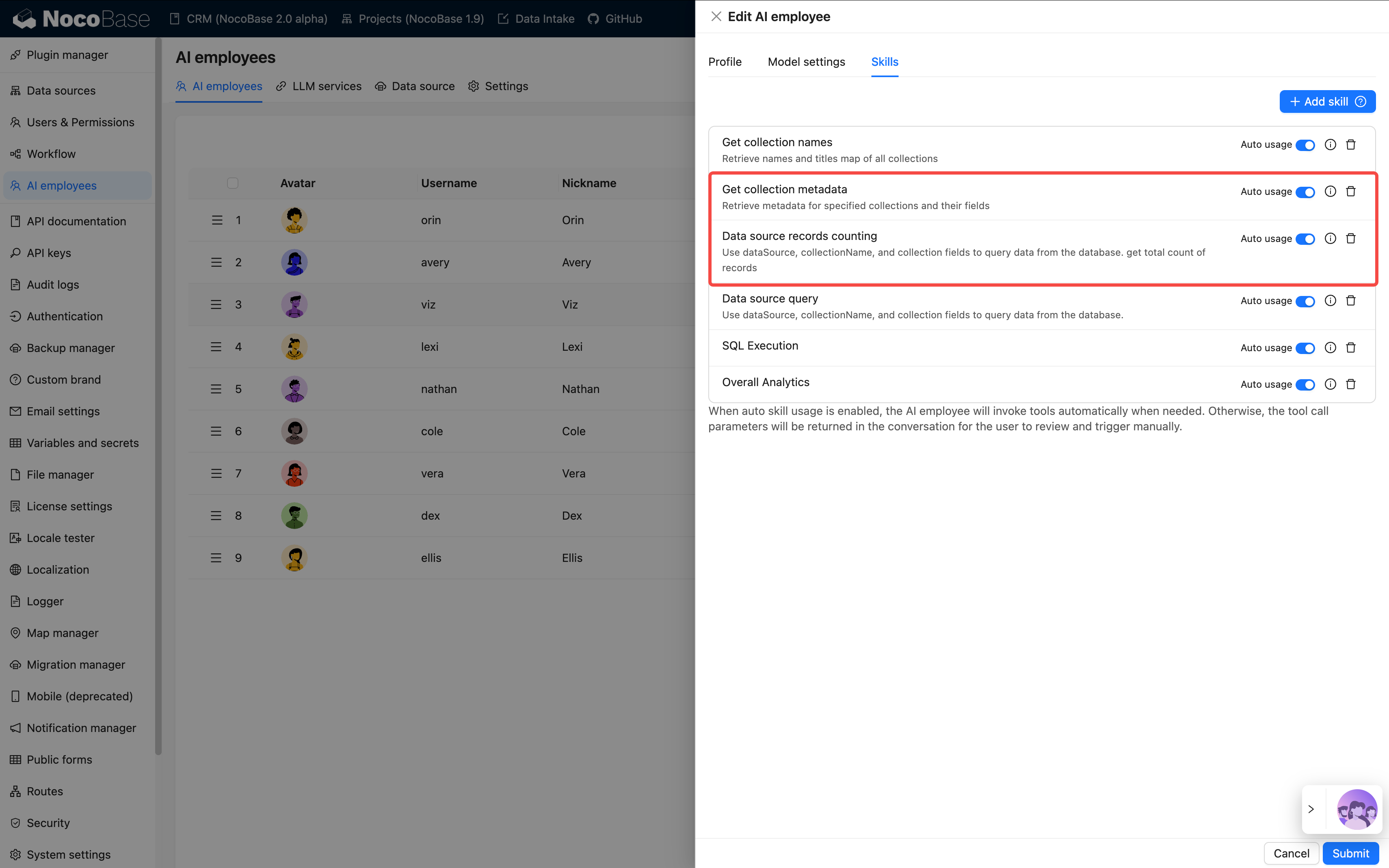

Встроенные �инструменты запроса данных (следуют разрешениям пользователя)

Следующие инструменты обращаются к данным строго в соответствии с разрешениями текущего пользователя:

Следующие инструменты обращаются к данным строго в соответствии с разрешениями текущего пользователя:

Принцип работы:

Когда AI Employee вызывает эти инструменты, система:

- Идентифицирует личность текущего пользователя.

- Применяет правила доступа, настроенные в ролях и разрешениях для этого пользователя.

- Возвращает только те данные, которые пользователю разрешено просматривать.

Пример сценария:

Предположим, менеджер по продажам A может видеть данные только своих клиентов. Когда он использует AI Employee Viz для анализа клиентов:

- Viz вызывает

Data source queryдля запроса таблицы клиентов. - Система применяет правила фильтрации данных менеджера A.

- Viz видит и анализирует только тех клиентов, к которым у A есть доступ.

Это гарантирует, что AI Employee не выходит за пределы доступа пользователя к данным.

Пользовательские бизнес-инструменты Workflow (независимая логика разрешений)

Пользовательские бизнес-инструменты, реализованные через Workflow, имеют контроль разрешений, независимый от разрешений пользователя и определяемый бизнес-логикой Workflow.

Такие инструменты обычно используются для:

- Фиксированных процессов бизнес-анализа.

- Заранее настроенных агрегатных запросов.

- Сводной аналитики, выходящей за границы разрешений.

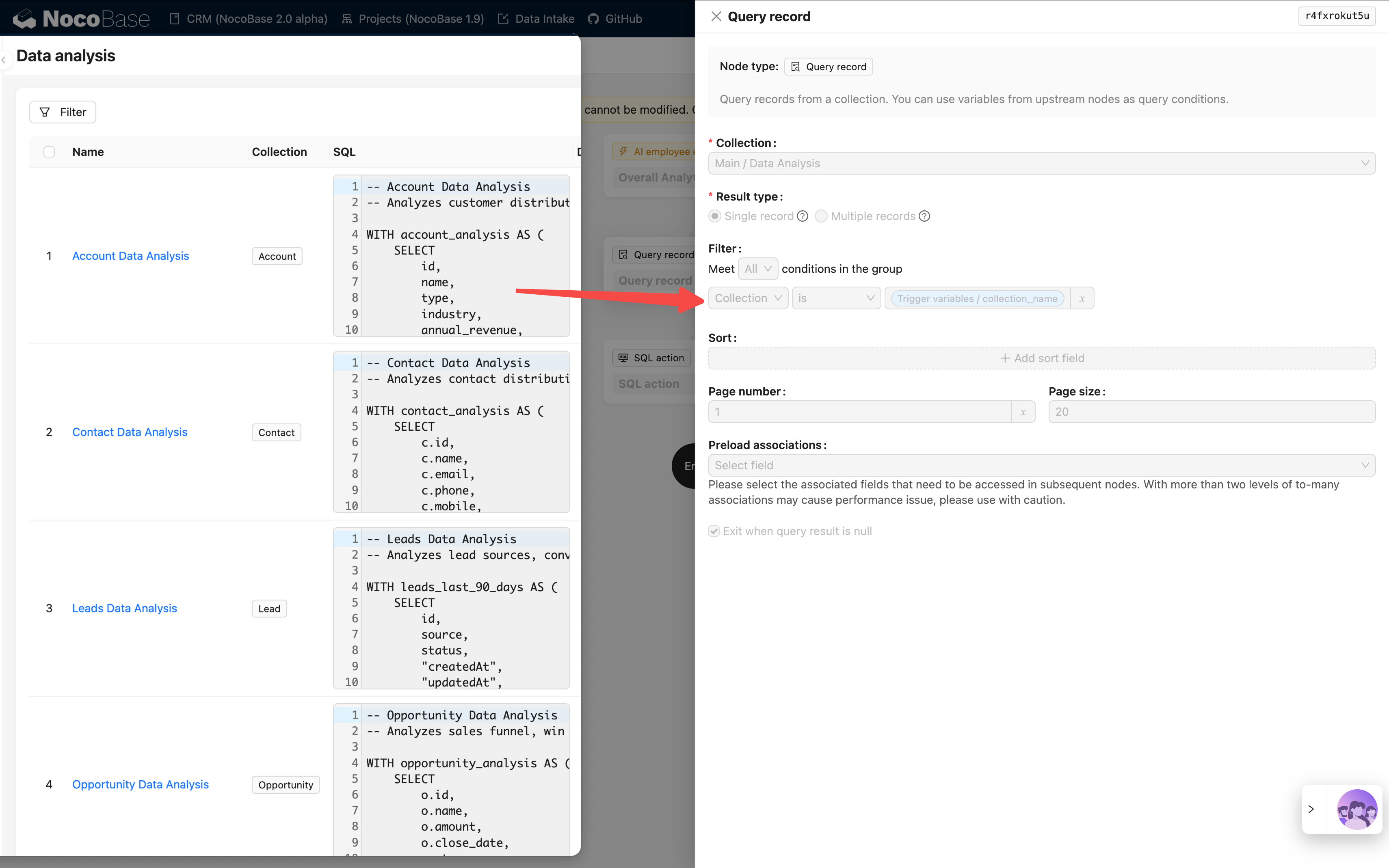

Пример 1: Overall Analytics (общий бизнес-анализ)

В CRM Demo Overall Analytics представляет собой шаблонный движок бизнес-анализа:

Поток выполнения:

Ключевые особенности:

- Любой пользователь, вызывающий этот Tool, получает одинаковый бизнес-обзор.

- Объём данных определяется бизнес-логикой и не фильтруется разрешениями пользователя.

- Подходит для стандартизированных аналитических отчётов.

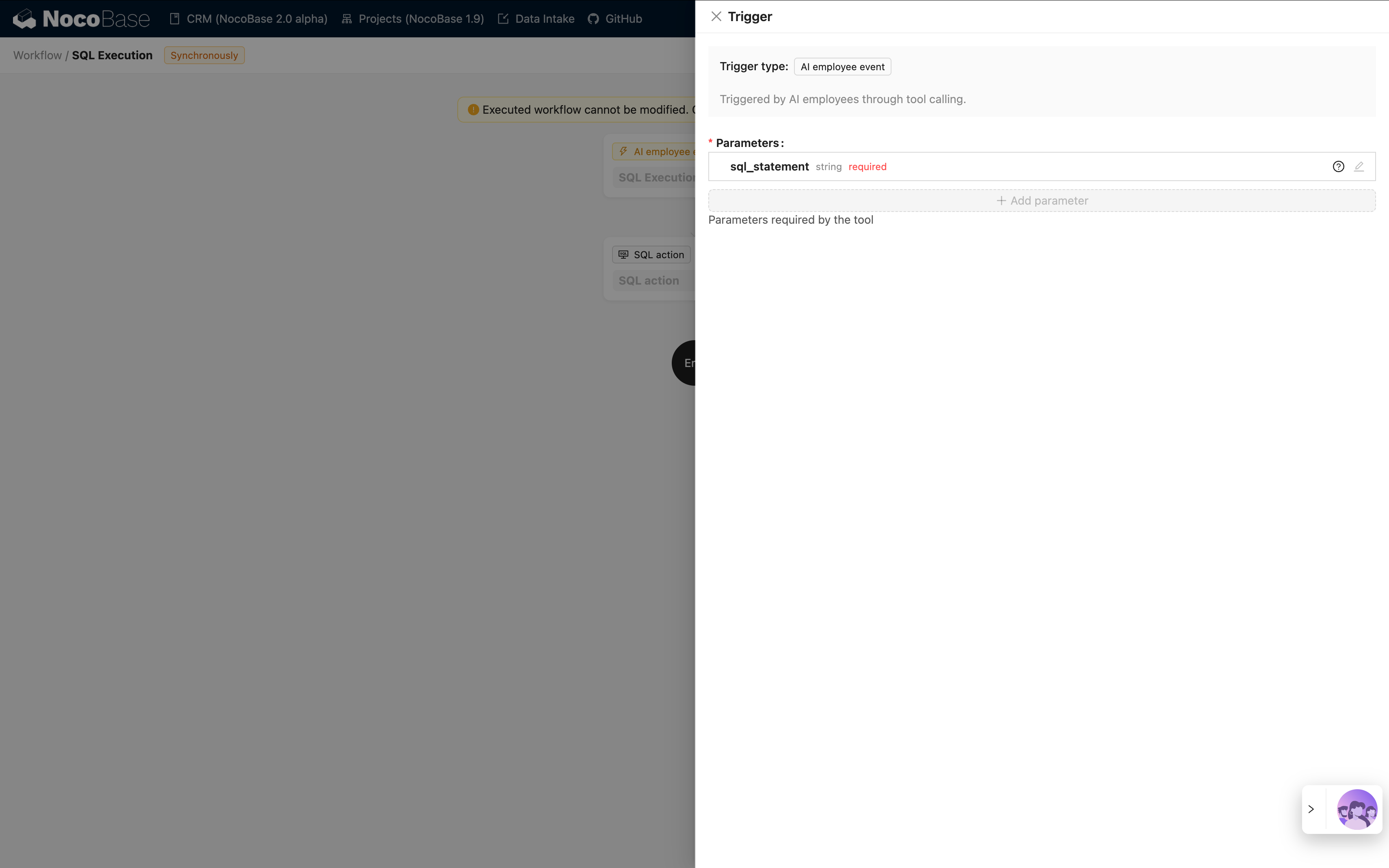

Пример 2: SQL Execution (расширенный аналитический инструмент)

В CRM Demo SQL Execution — более гибкий инструмент, требующий строгого контроля:

Рекомендации по безопасности:

- Ограничьте область доступности: настраивайте этот Tool только в задачах в административных Block.

- Ограничения промпта: в промпте задачи явно укажите область запроса и имена таблиц.

- Проверка в Workflow: проверяйте SQL-запросы в Workflow, чтобы выполнялись только SELECT-операции.

- Журнал аудита: фиксируйте все выполненные SQL-запросы для возможности аудита.

Пример настройки:

Рекомендации по проектированию разрешений

Выбор стратегии разрешений по бизнес-сценарию

Многоуровневая защита

Для чувствительных бизнес-сценариев рекомендуется многослойный контроль разрешений:

- Уровень доступа к AI Employee: какие роли могут использовать AI Employee.

- Уровень видимости задачи: показывается ли задача — настраивается через Block.

- Уровень авторизации Tool: проверка личности и разрешений пользователя в Workflow.

- Уровень доступа к данным: контроль объёма данных через разрешения пользователя или бизнес-логику.

Пример:

Часто задаваемые вопросы

В: К каким данным имеет доступ AI Employee?

О: Зависит от типа Tool:

- Встроенные инструменты запроса: только к данным, доступным текущему пользователю.

- Пользовательские Tool Workflow: определяется бизнес-логикой Workflow и может не зависеть от разрешений пользователя.

В: Как предотвратить утечку чувствительных данных через AI Employee?

О: Применяйте многослойную защиту:

- Настройте разрешение роли AI Employee — кто может его использовать.

- Для встроенных инструментов положитесь на автоматическую фильтрацию по разрешениям пользователя.

- Для пользовательских Tool реализуйте проверку бизнес-логики в Workflow.

- Чувствительные операции (такие как SQL Execution) предоставляйте только администратору.

В: Я хочу, чтобы некоторые AI Employee выходили за пределы разрешений пользователя. Как это сделать?

О: Используйте пользовательские бизнес-Tool Workflow:

- Создайте Workflow с нужной бизнес-логикой запроса.

- В Workflow контролируйте объём данных и правила доступа.

- Назначьте Tool AI Employee.

- Контролируйте, кто может использовать эту возможность, через разрешения доступа AI Employee.

В: В чём разница между Overall Analytics и SQL Execution?

О:

Лучшие практики

- По умолчанию следовать разрешениям пользователя: при отсутствии явной бизнес-потребности предпочитайте встроенные инструменты, учитывающие разрешения.

- Шаблонизация стандартного анализа: для типичных сценариев используйте шаблон Overall Analytics для стандартизированных возможностей.

- Жёсткий контроль расширенных инструментов: SQL Execution и другие высокопривилегированные Tool предоставляйте только узкому кругу администраторов.

- Изоляци�я на уровне задачи: настраивайте чувствительные задачи в специальных Block и изолируйте их через разрешения доступа к страницам.

- Аудит и мониторинг: фиксируйте поведение AI Employee при доступе к данным и регулярно проверяйте аномальные операции.