Tip

このドキュメントはAIによって翻訳されました。不�正確な情報については、英語版をご参照ください

認証:OIDC

認証: OIDCProfessional Edition+はじめに

認証:OIDC プラグインは、OIDC (Open ConnectID) プロトコル標準に準拠し、認可コードフロー (Authorization Code Flow) を使用して、サードパーティのIDプロバイダー (IdP) が提供するアカウントでNocoBaseに�ログインできるようにします。

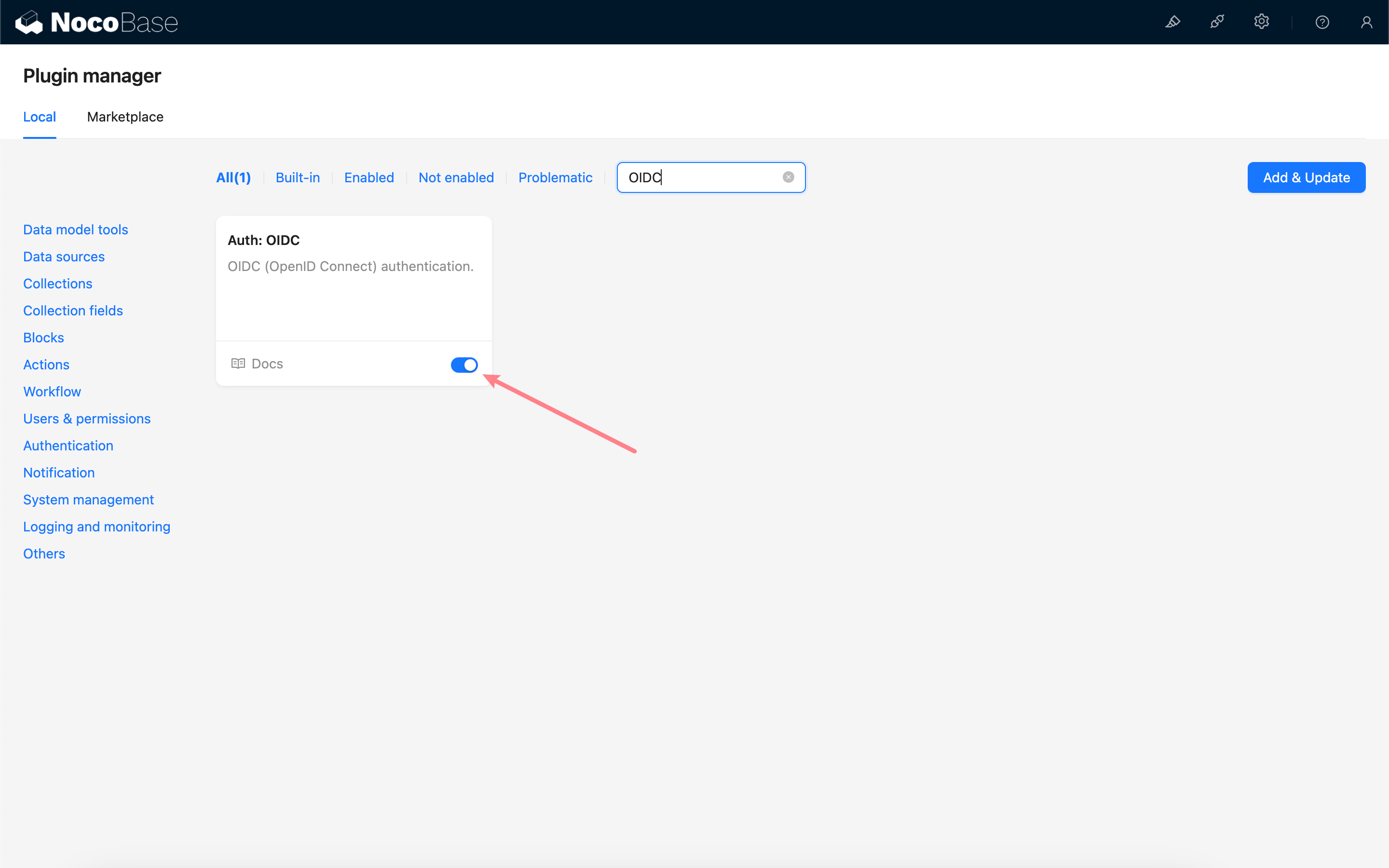

プラグインの有効化

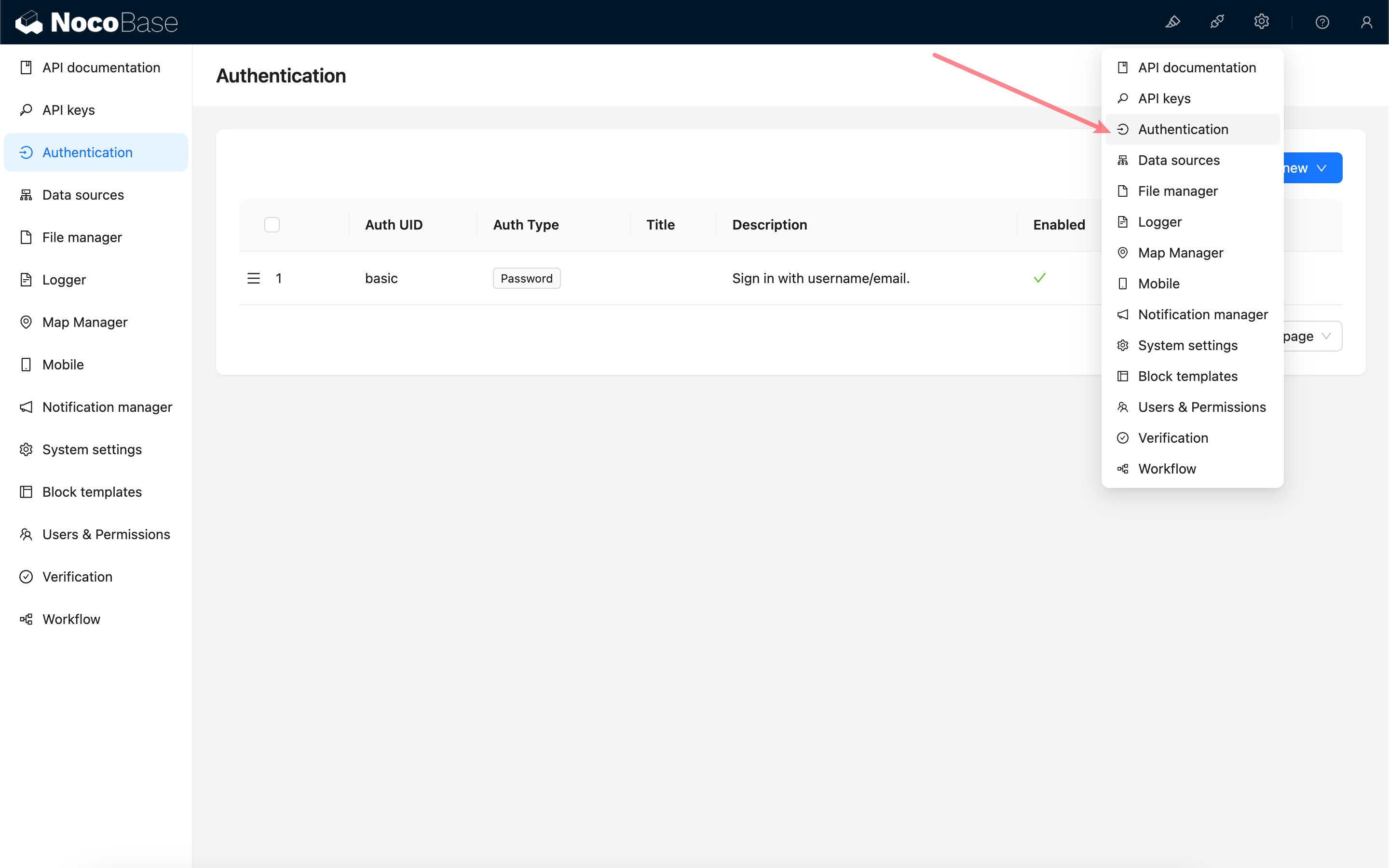

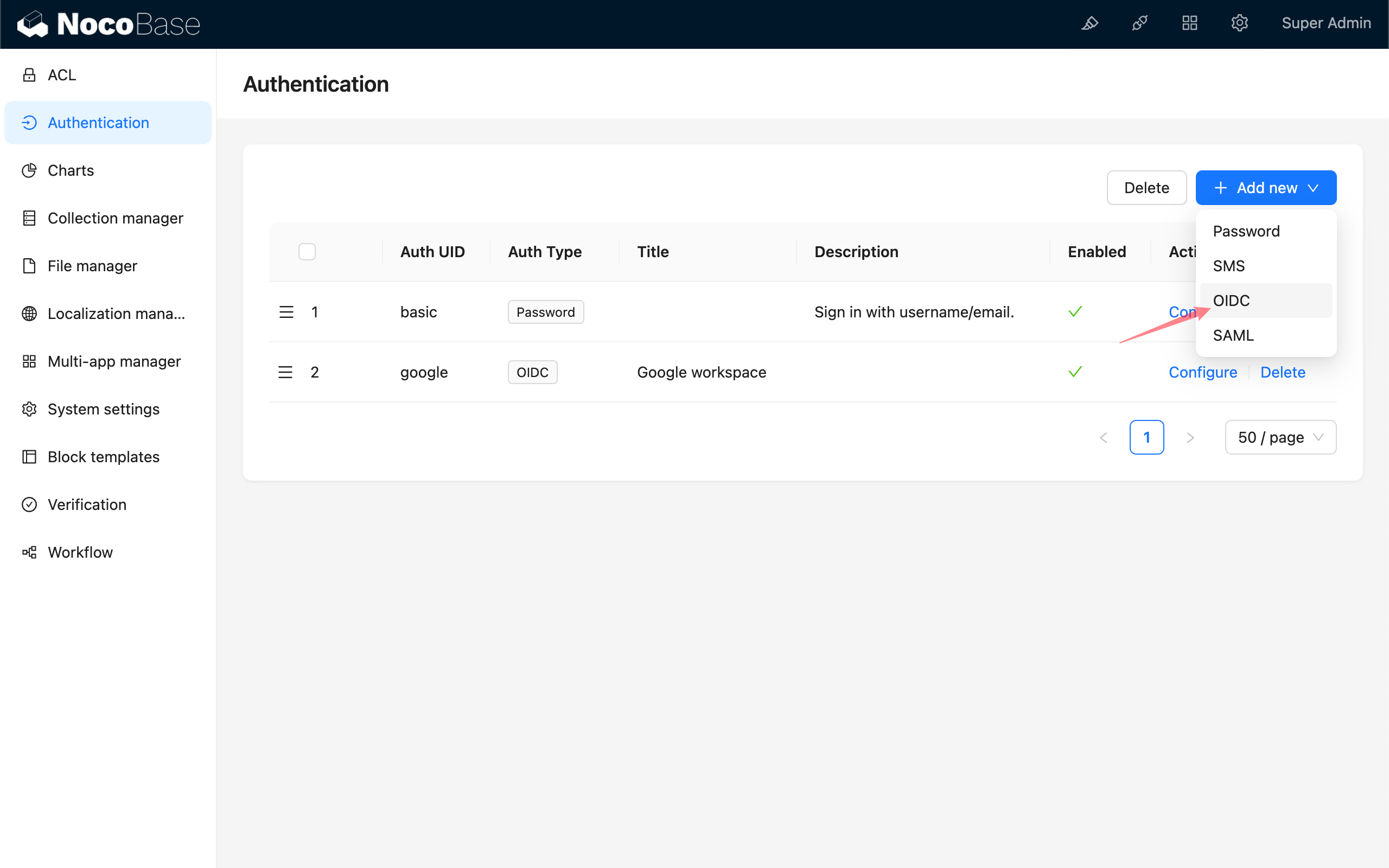

OIDC認証の追加

ユーザー認証プラグインの管理ページに移動します。

追加 - OIDC

設定

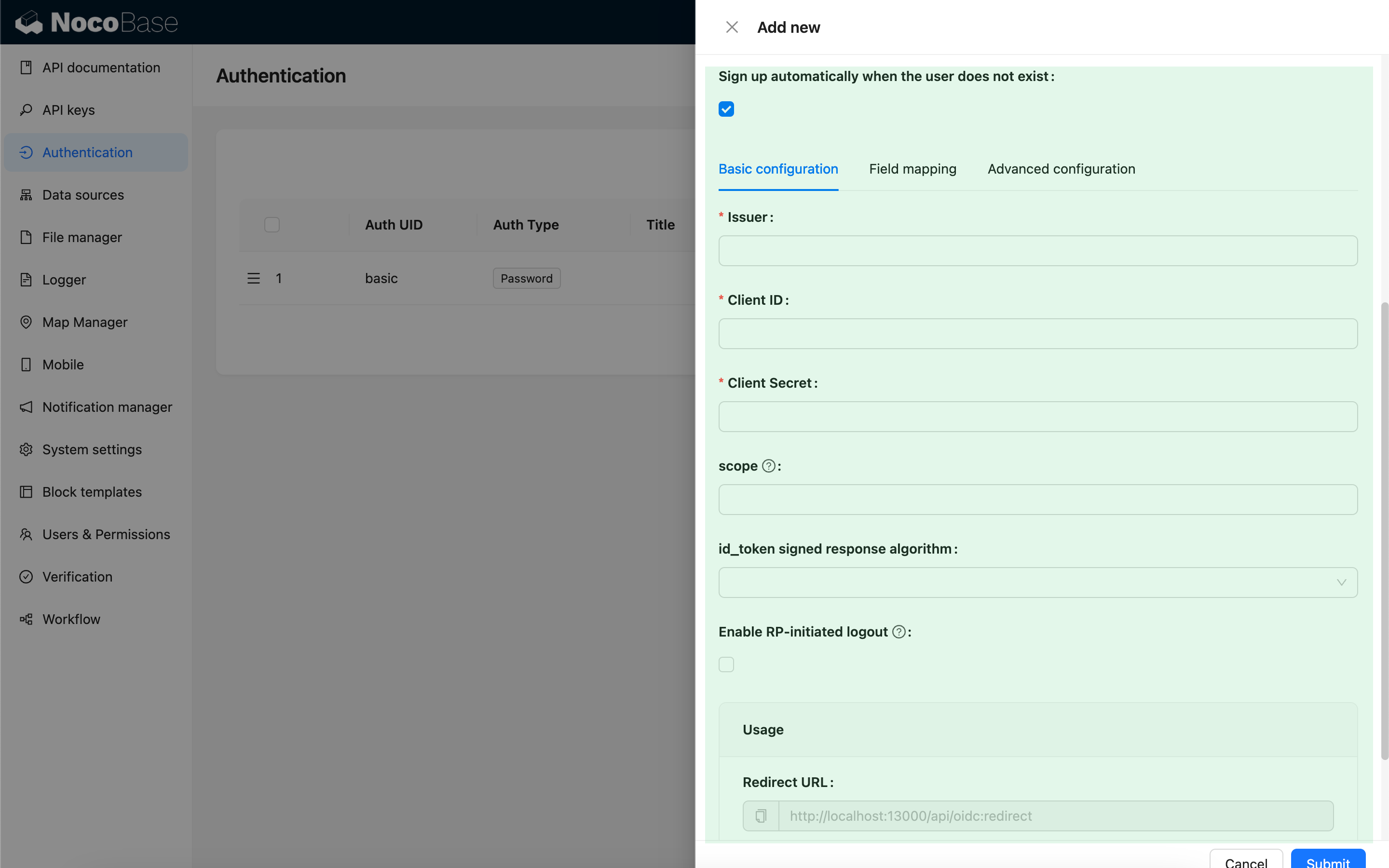

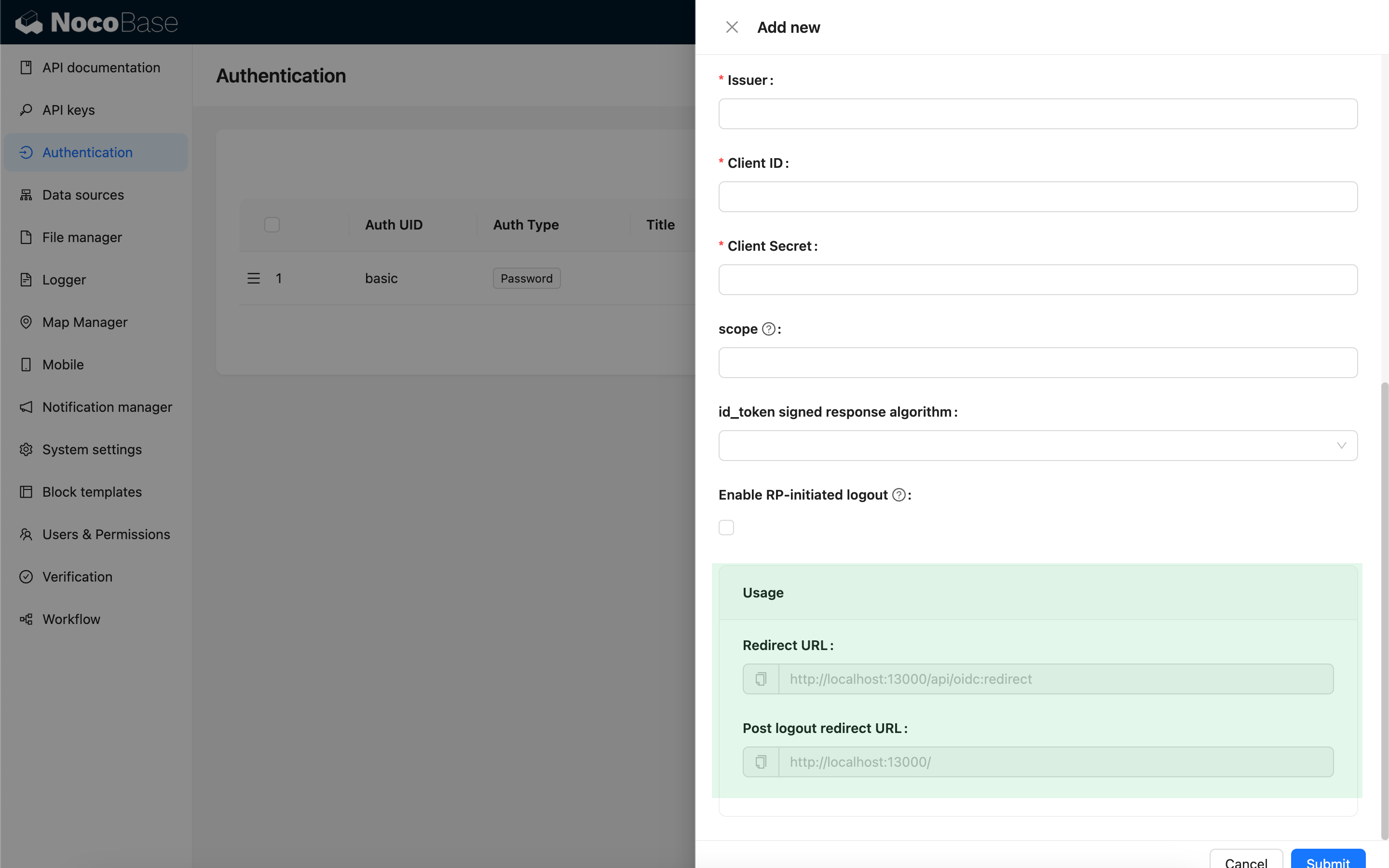

基本設定

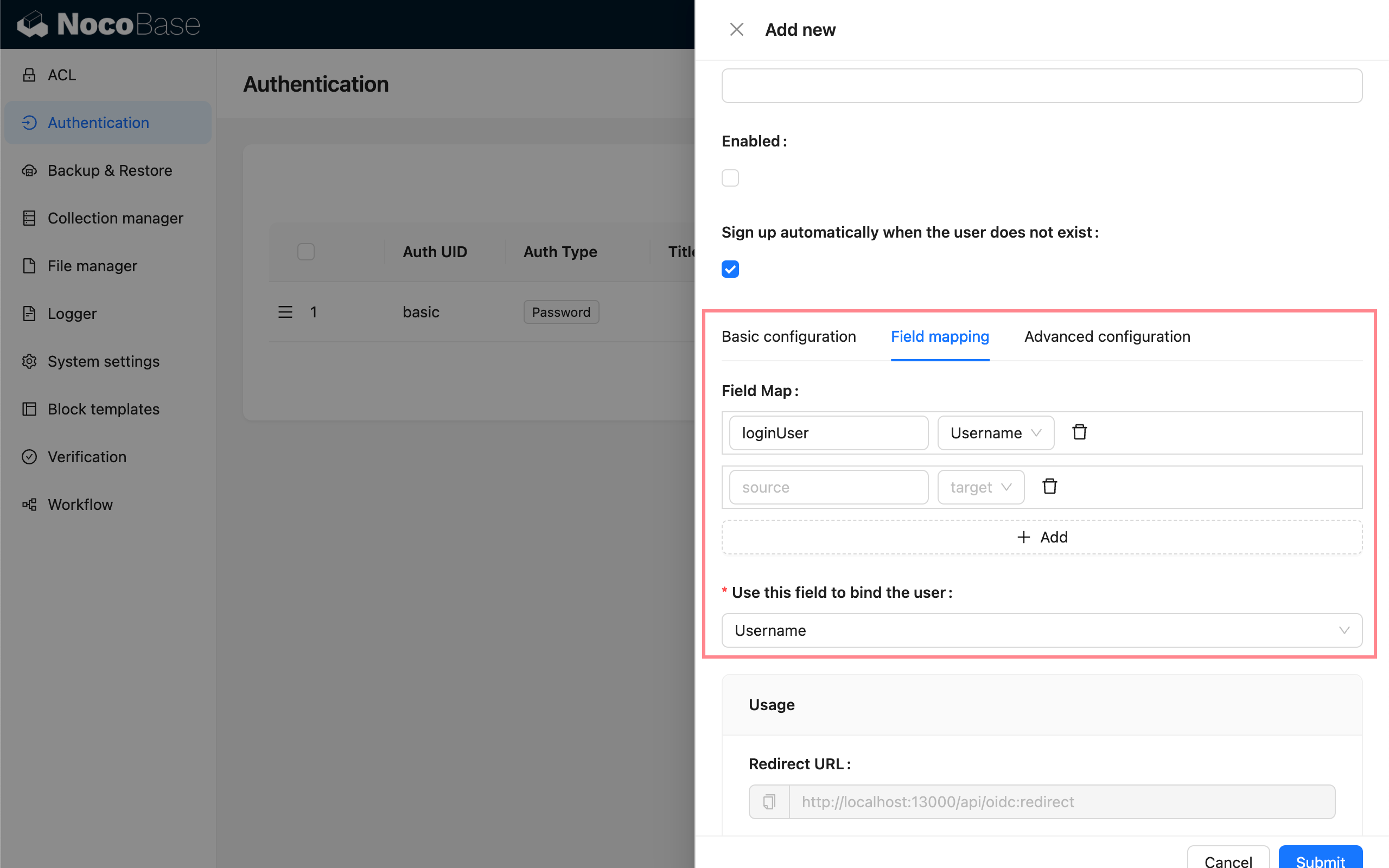

フィールドマッピング

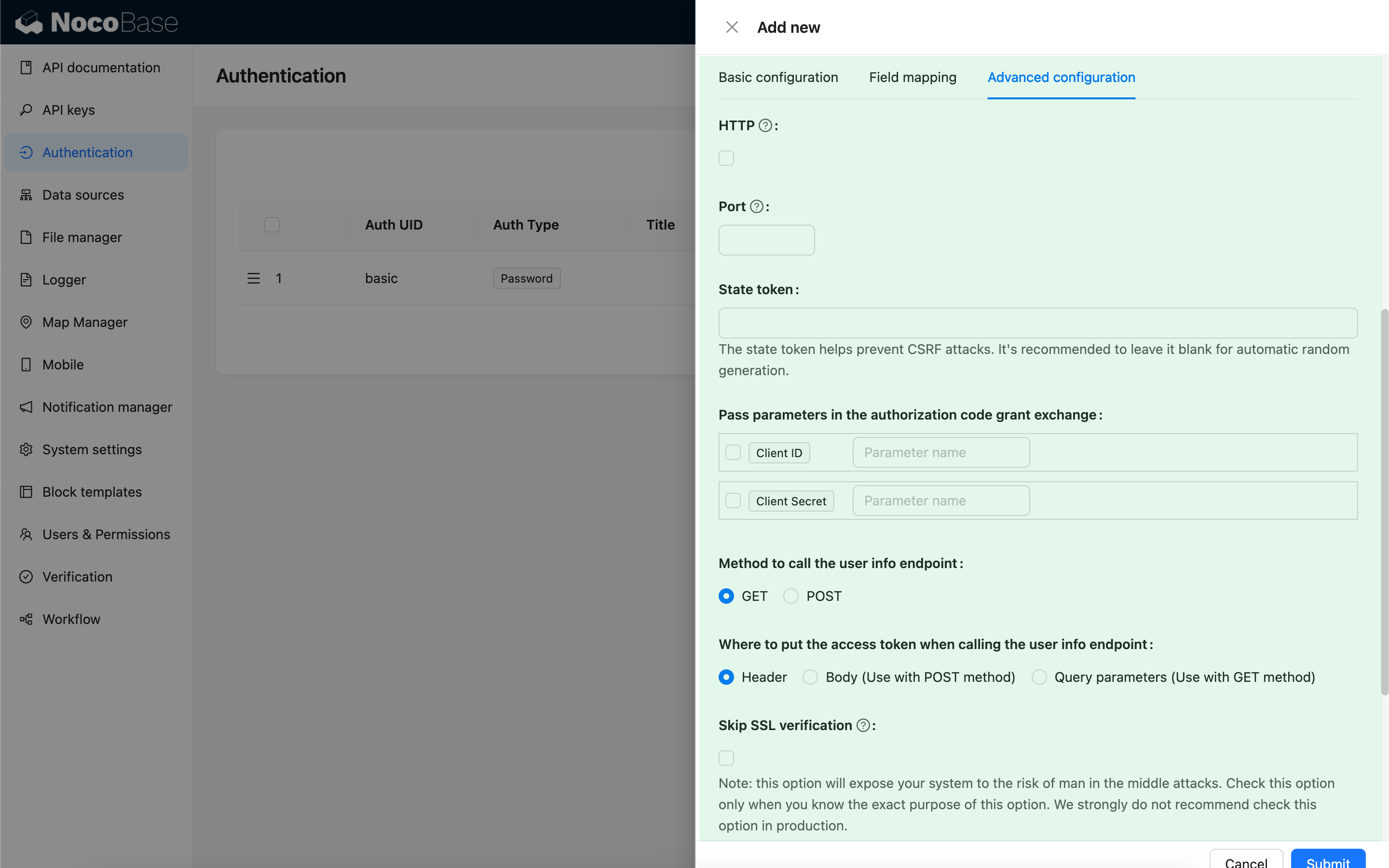

高度な設定

使用方法

Info

ローカルでテストする際は、URLに localhost ではなく 127.0.0.1 を使用してください。OIDCログインでは、セキュリティ検証のためにクライアントのCookieにstateを書き込む必要があるためです。ログイン時にウィンドウが一瞬表示されて消え、ログインが成功しない場合は、サーバーログでstateの不一致がないか、またリクエストのCookieにstateパラメーターが含まれているかを確認してください。この状況は通常、クライアントのCookie内のstateとリクエストに含まれるstateが一致しないことが原因です。

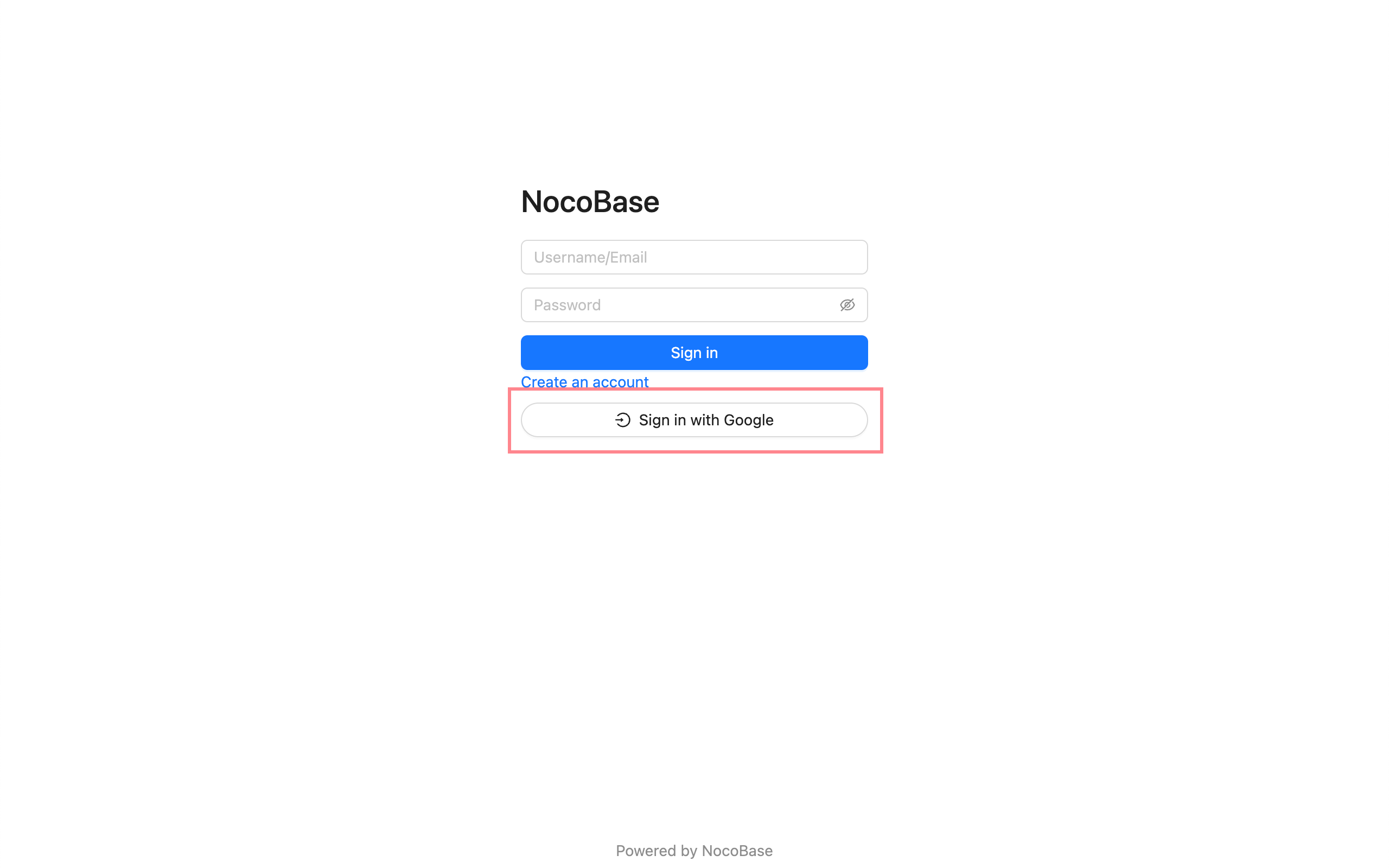

ログイン

ログインページにアクセスし、ログインフォームの下にあるボタンをクリックしてサードパーティログインを開始します。