Эта документация была автоматически переведена ИИ.

Аутентификация: OIDC

Аутентификация: OIDCProfessional Edition+Введение

Плагин аутентификации OIDC следует стандарту OIDC (OpenID Connect) и использует режим Authorization Code Flow, чтобы пользователь мог входить в NocoBase с помощью учётной записи стороннего провайдера идентификации (IdP).

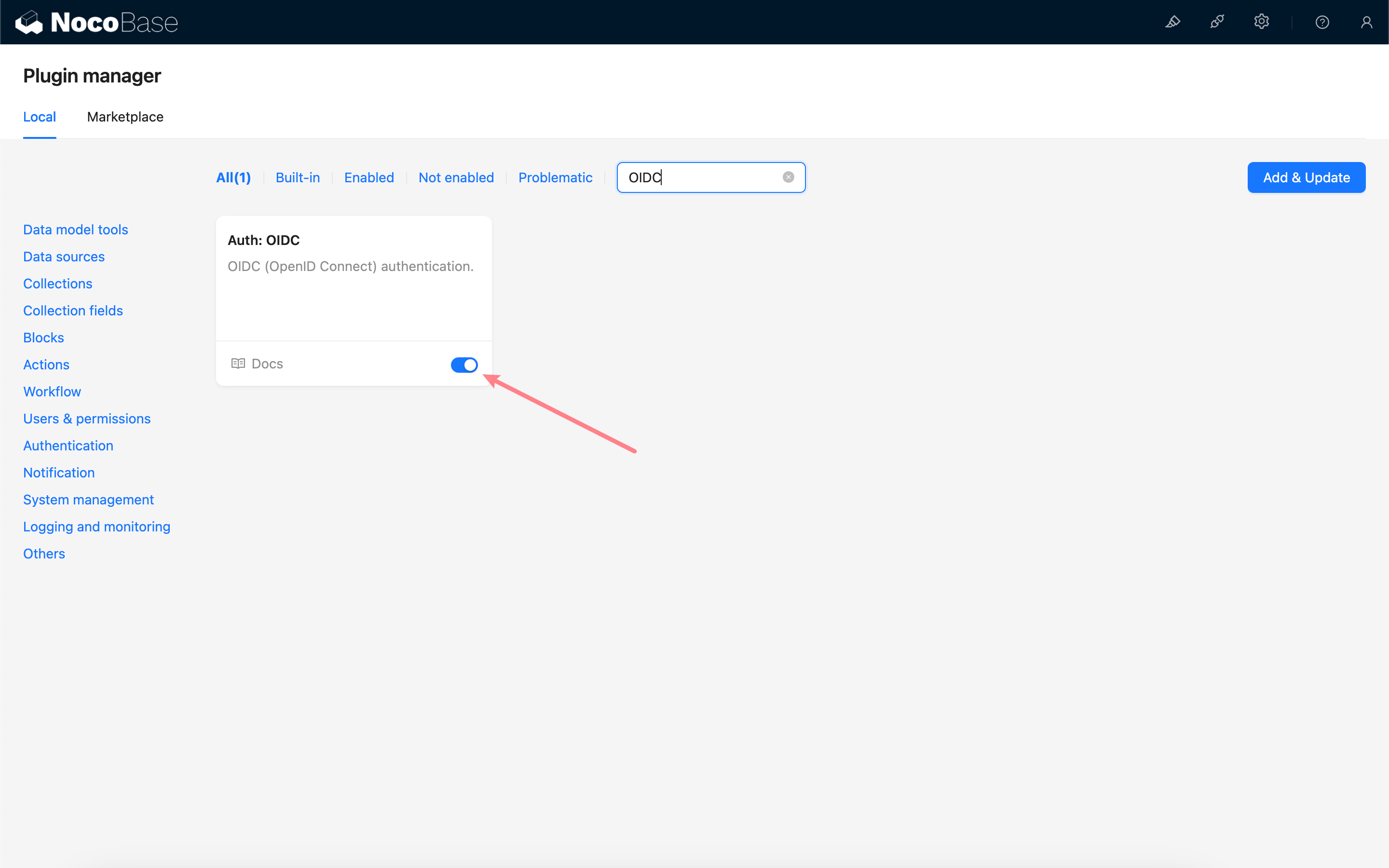

Активация плагина

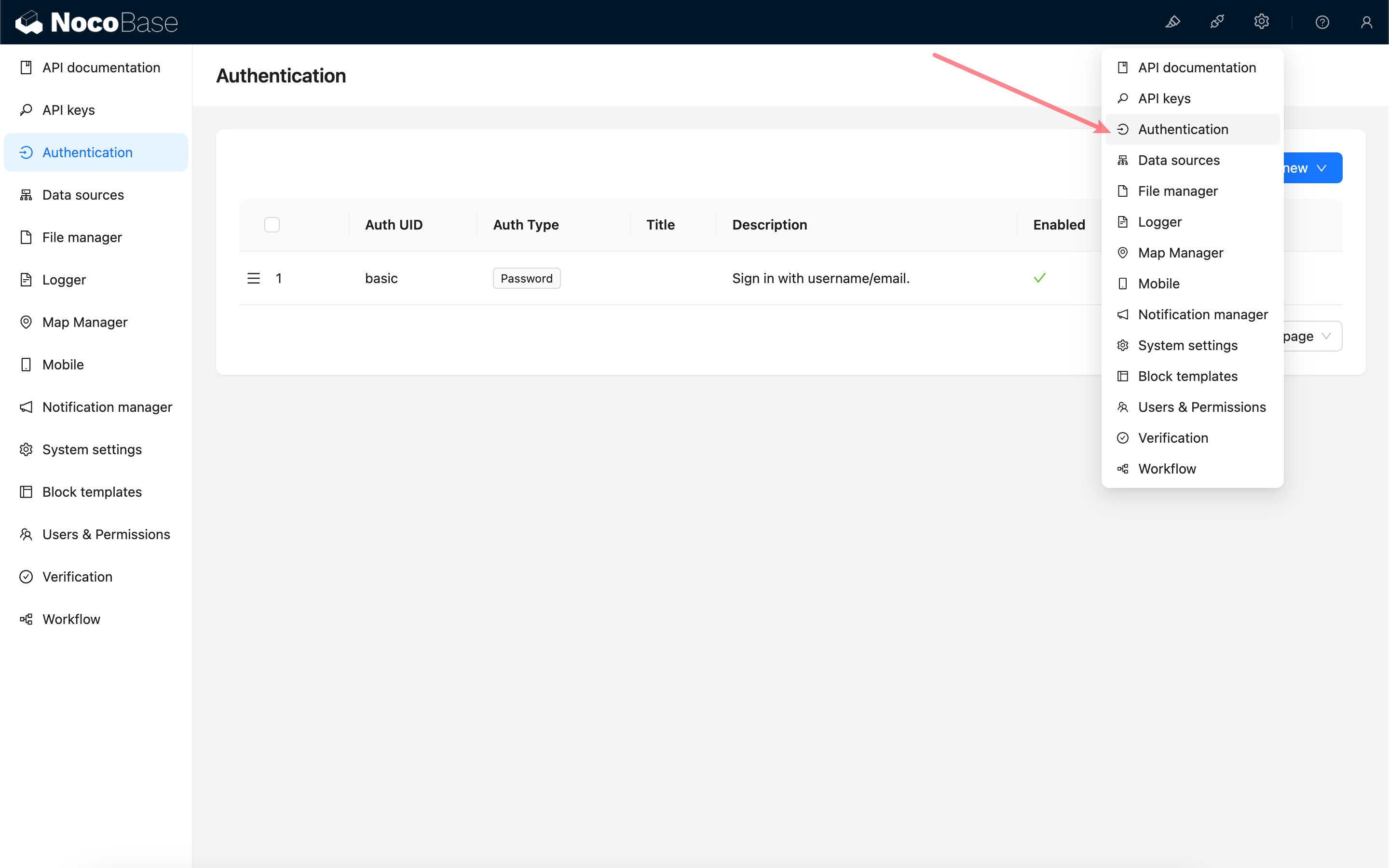

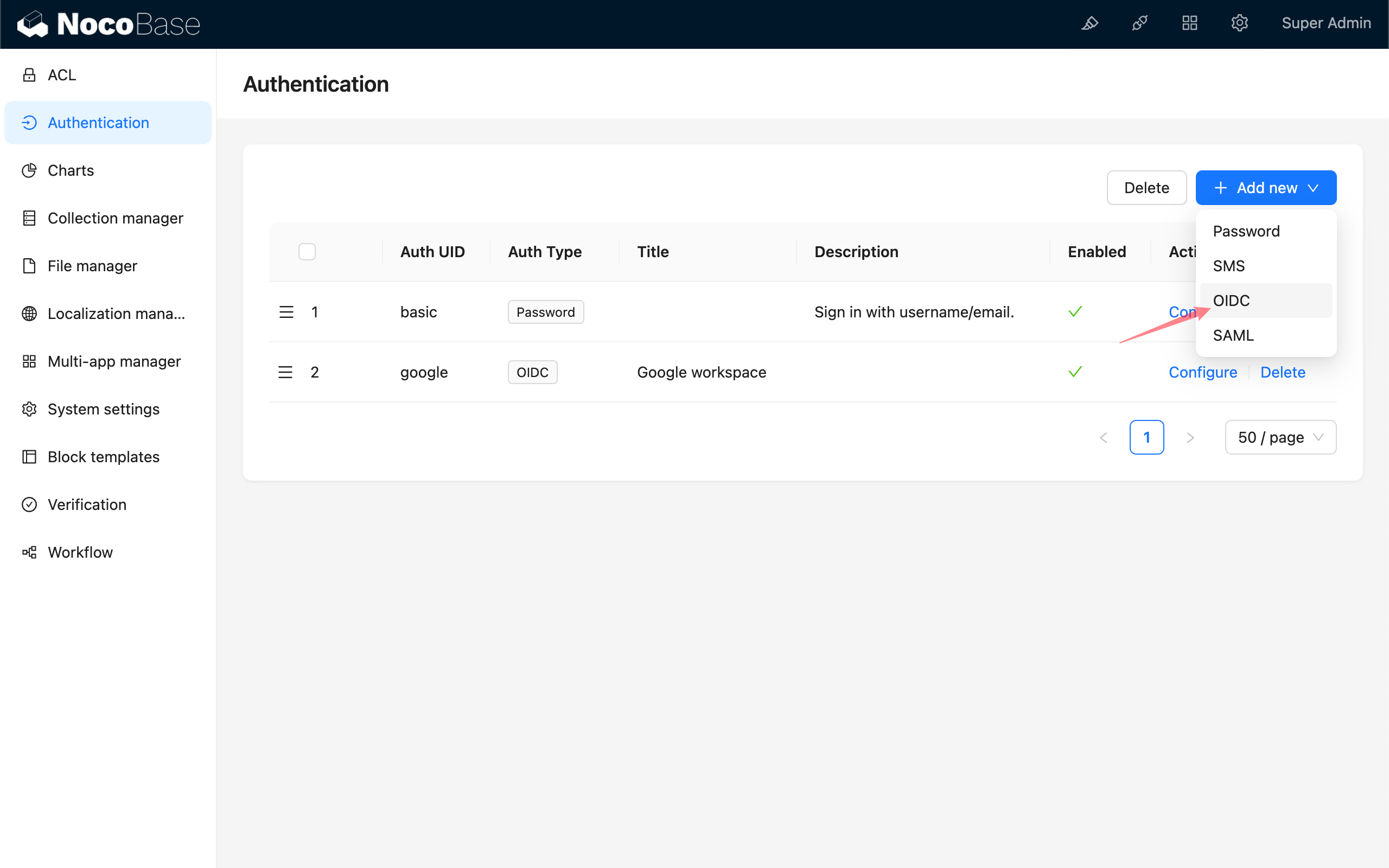

Добавление аутентификации OIDC

Перейдите на страницу управления плагинами аутентификации.

Add — OIDC

Настройка

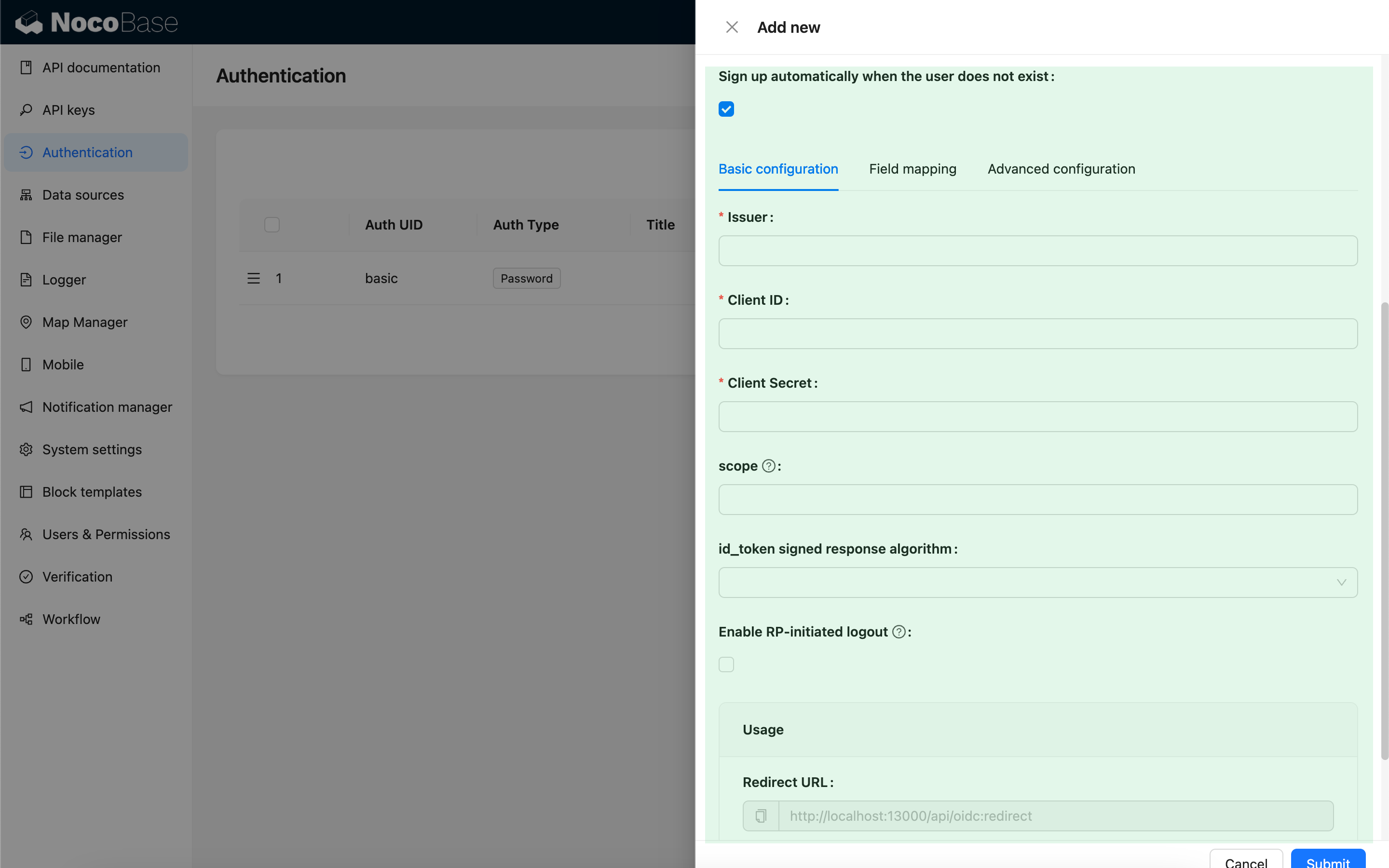

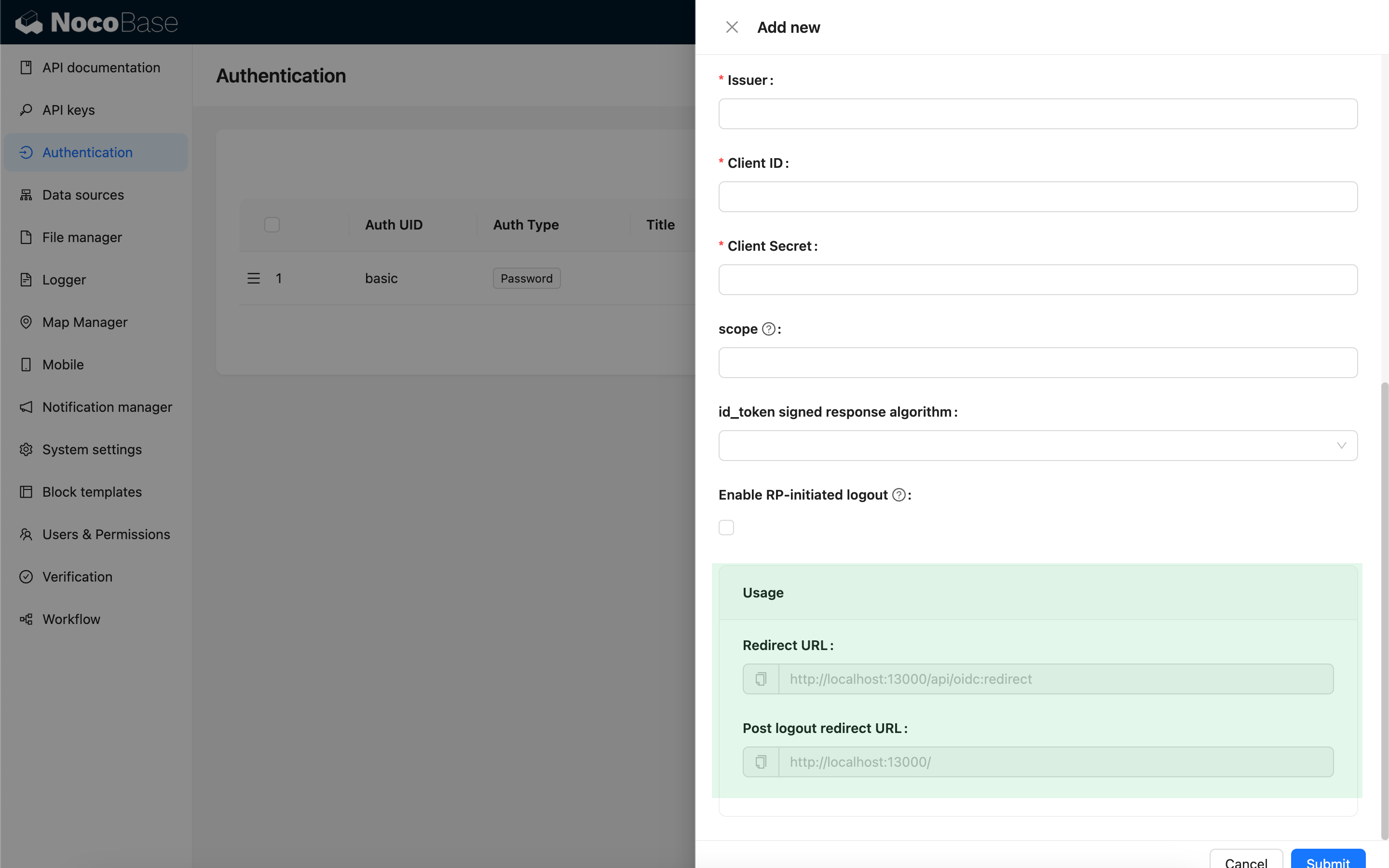

Базовая конфигурация

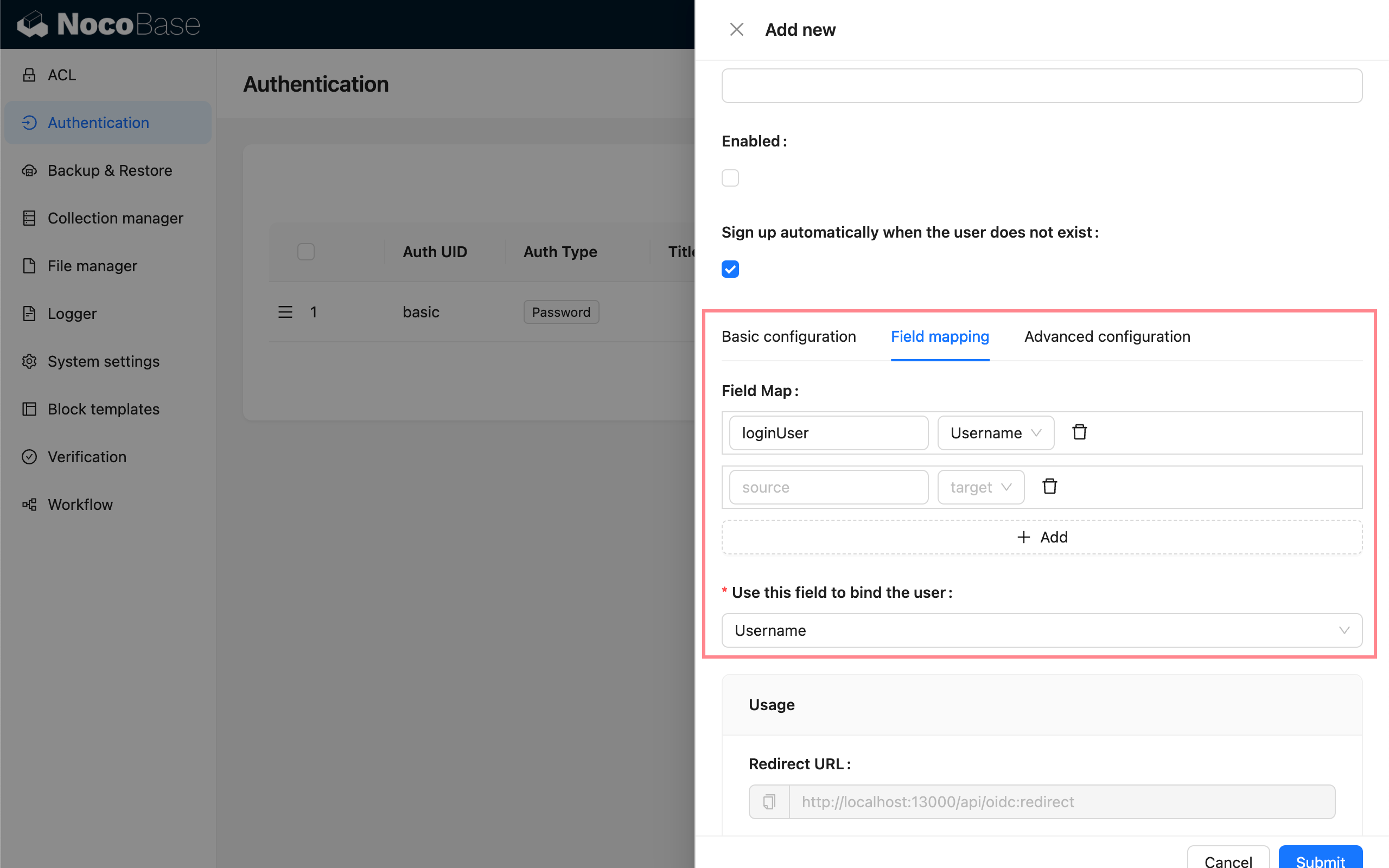

Маппинг полей

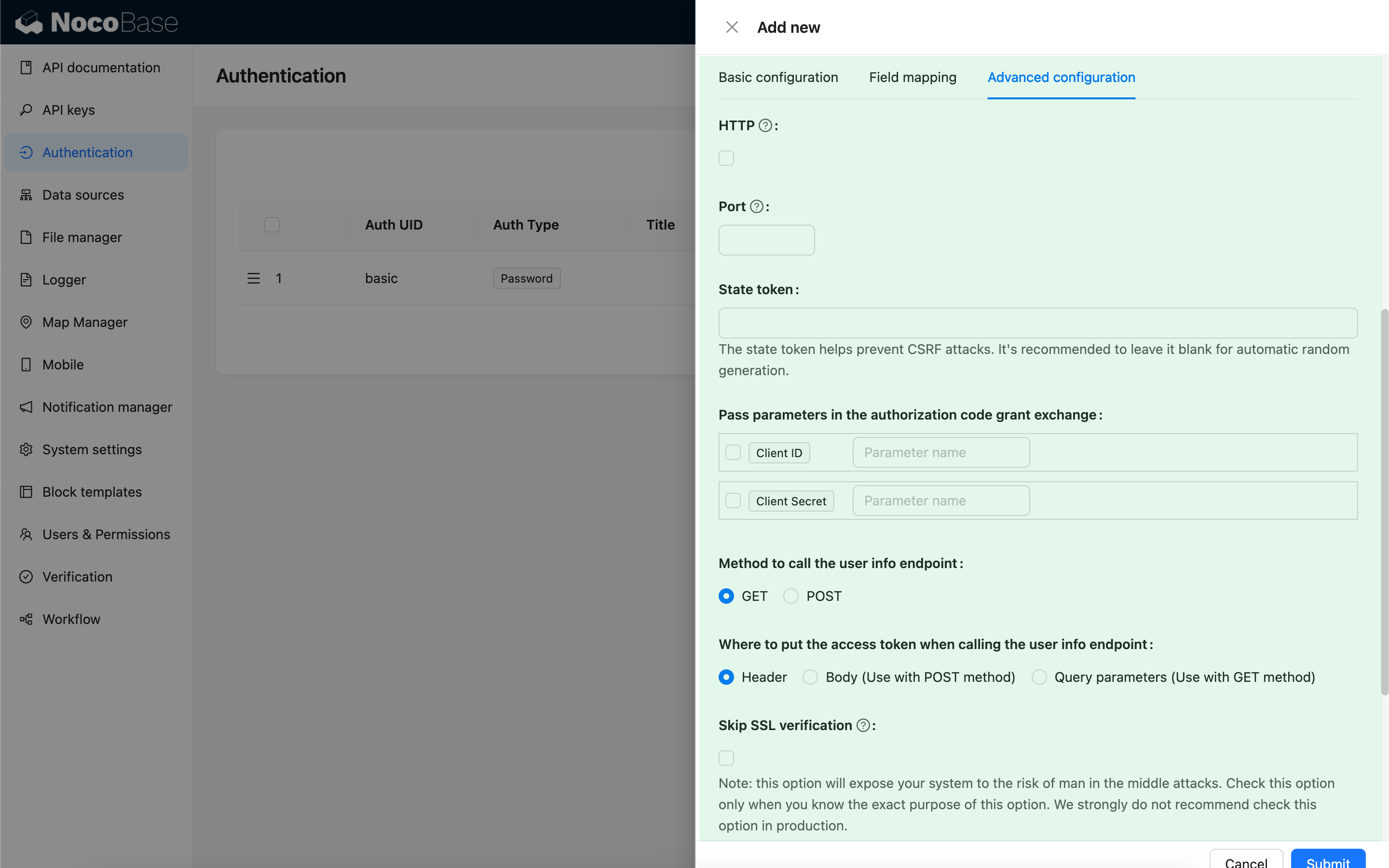

Расширенная конфигурация

Использование

Для локального тестирования используйте 127.0.0.1, а не localhost: вход через OIDC требует записи state в cookie клиента для проверки безопасности. Если при входе окно мелькает, но вход не выполняется, проверьте серверные логи на наличие записи о несовпадении state и убедитесь, что в cookie запроса присутствует параметр state. Обычно это происходит из-за несовпадения state в cookie и в запросе.

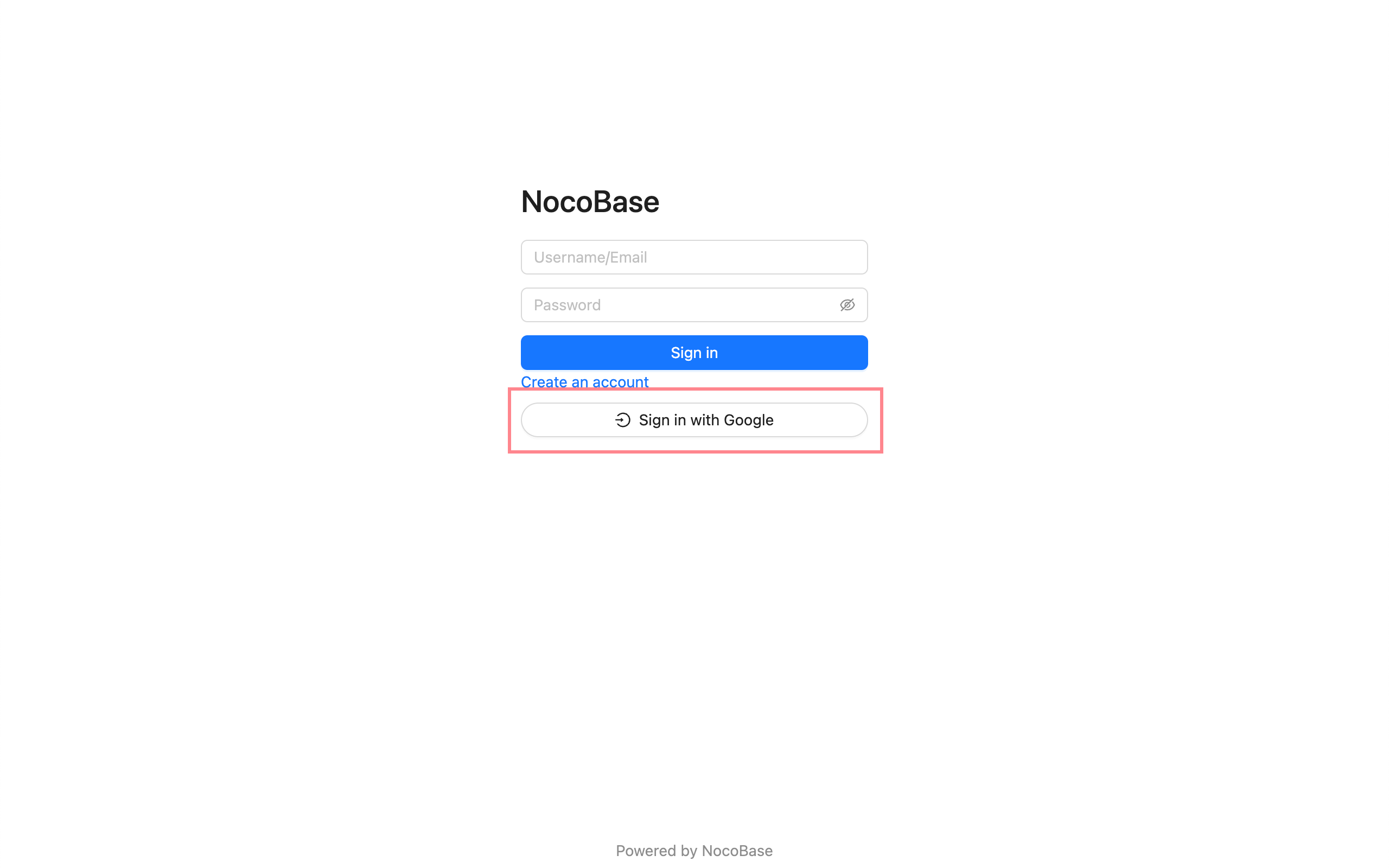

Вход

Откройте страницу входа и нажмите кнопку под формой, чтобы инициировать вход через стороннего поставщика.