Xác thực: OIDC

Xác thực: OIDCProfessional Edition+Giới thiệu

Plugin Xác thực: OIDC tuân theo chuẩn giao thức OIDC (OpenID Connect), sử dụng Authorization Code Flow, cho phép người dùng đăng nhập NocoBase bằng tài khoản do nhà cung cấp xác thực danh tính bên thứ ba (IdP) cung cấp.

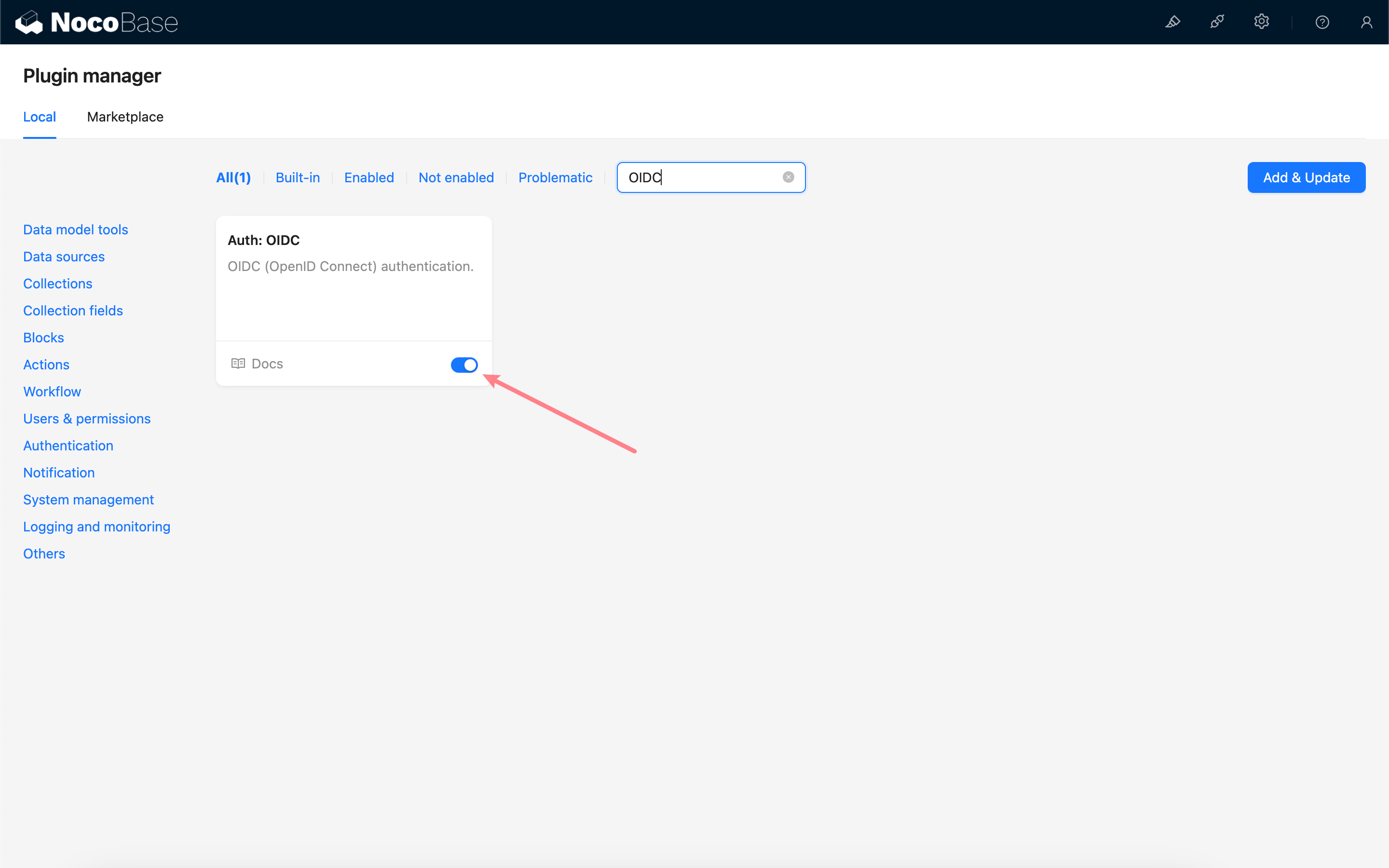

Kích hoạt plugin

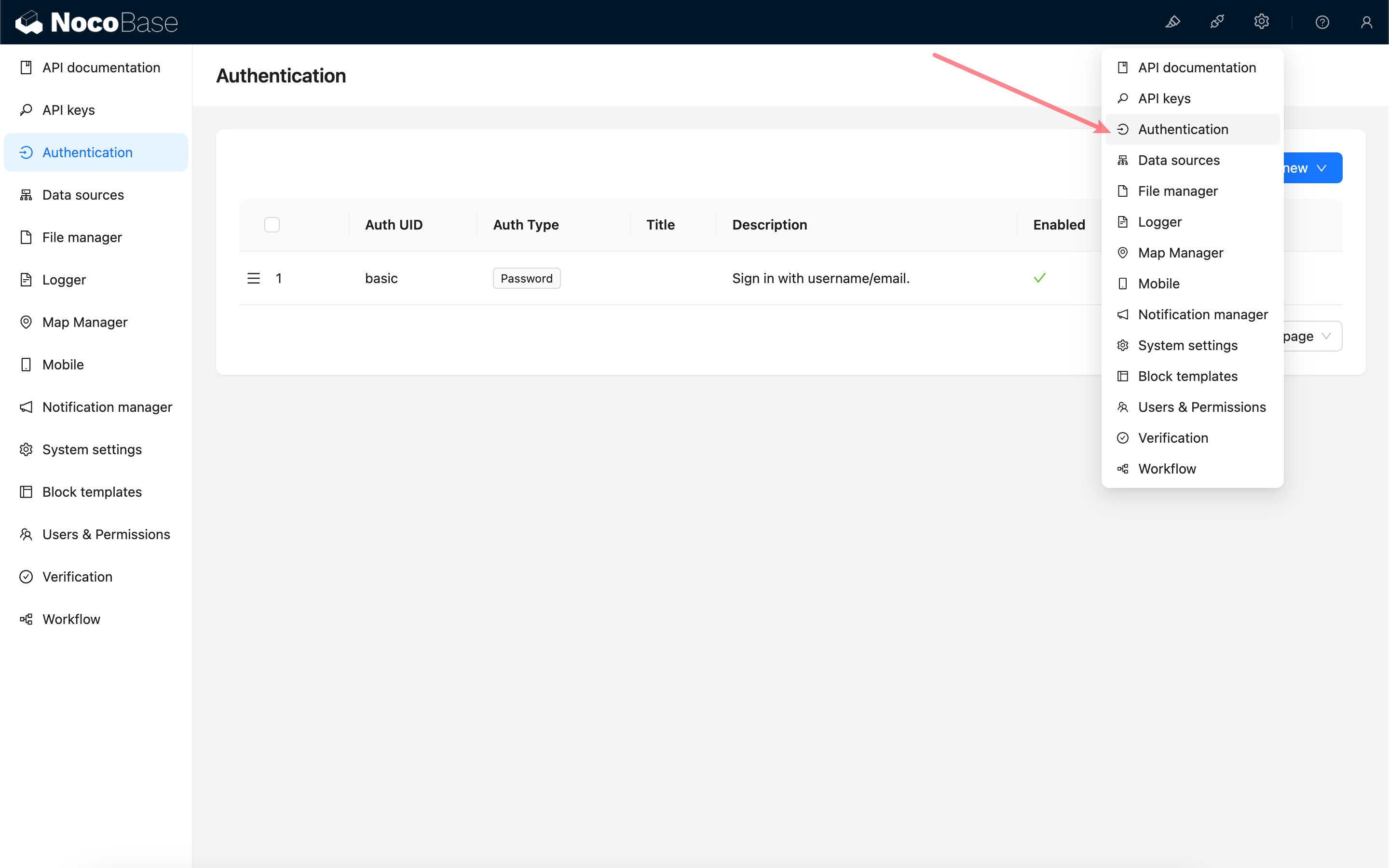

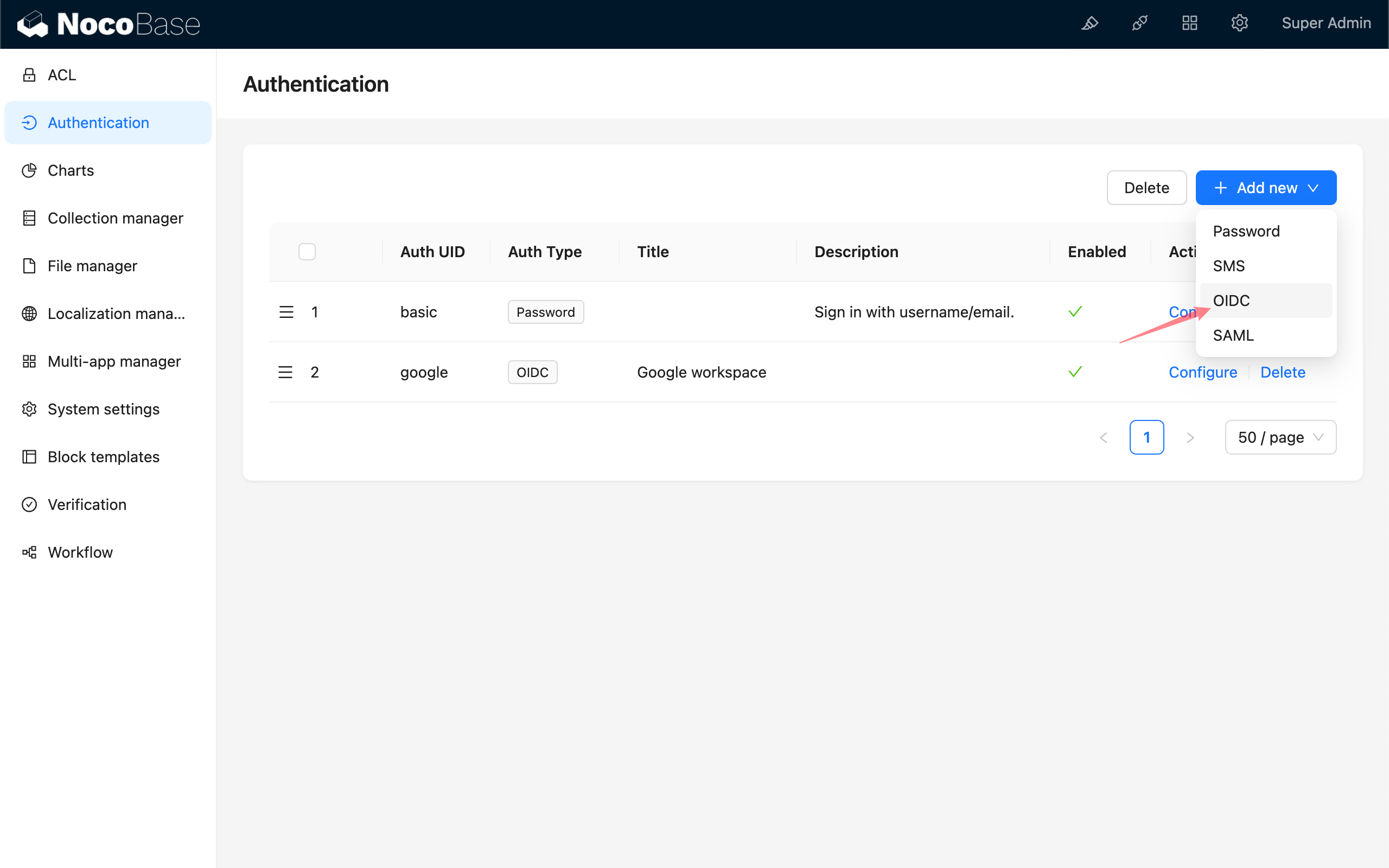

Thêm xác thực OIDC

Vào trang quản lý plugin xác thực người dùng.

Thêm - OIDC

Cấu hình

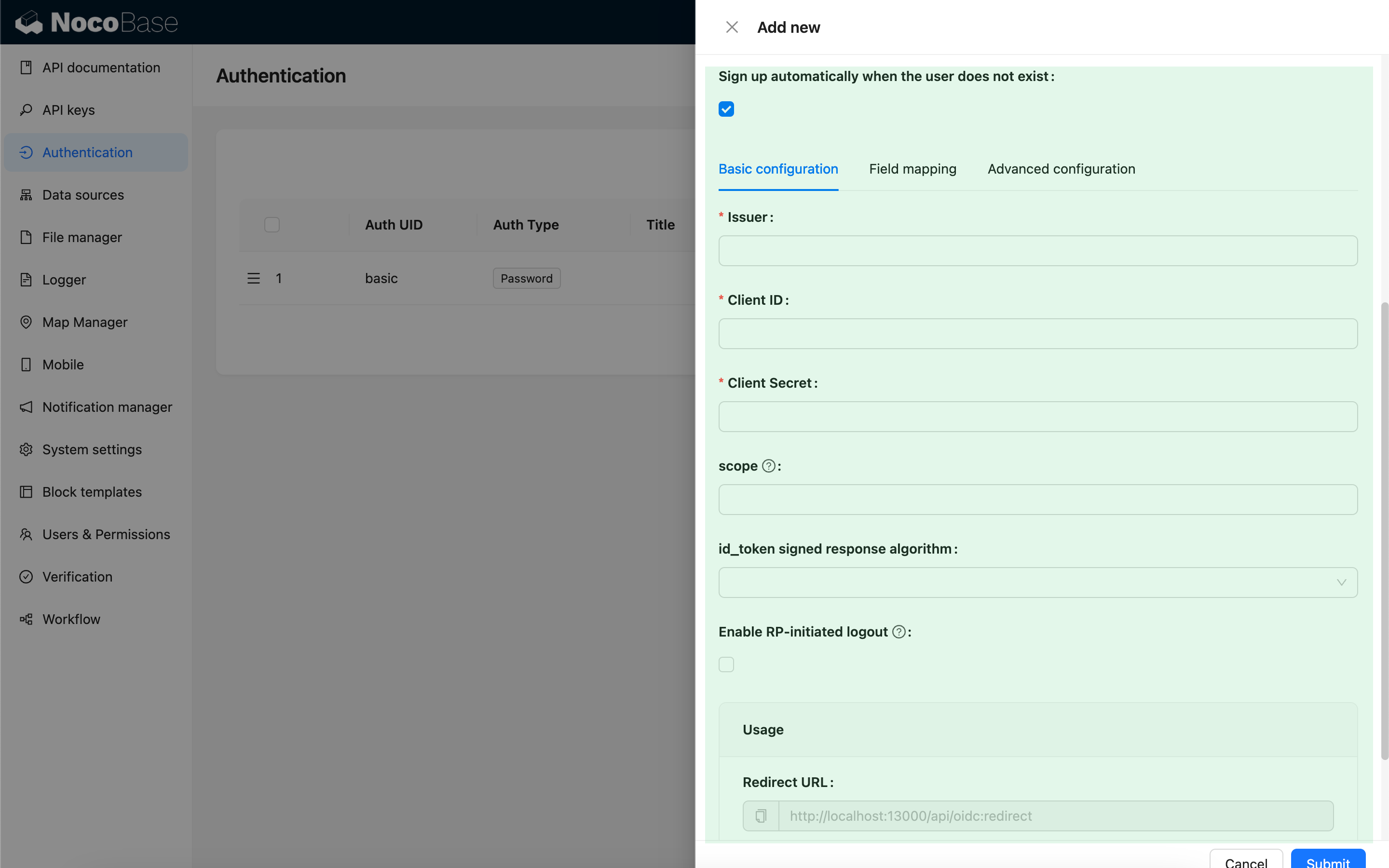

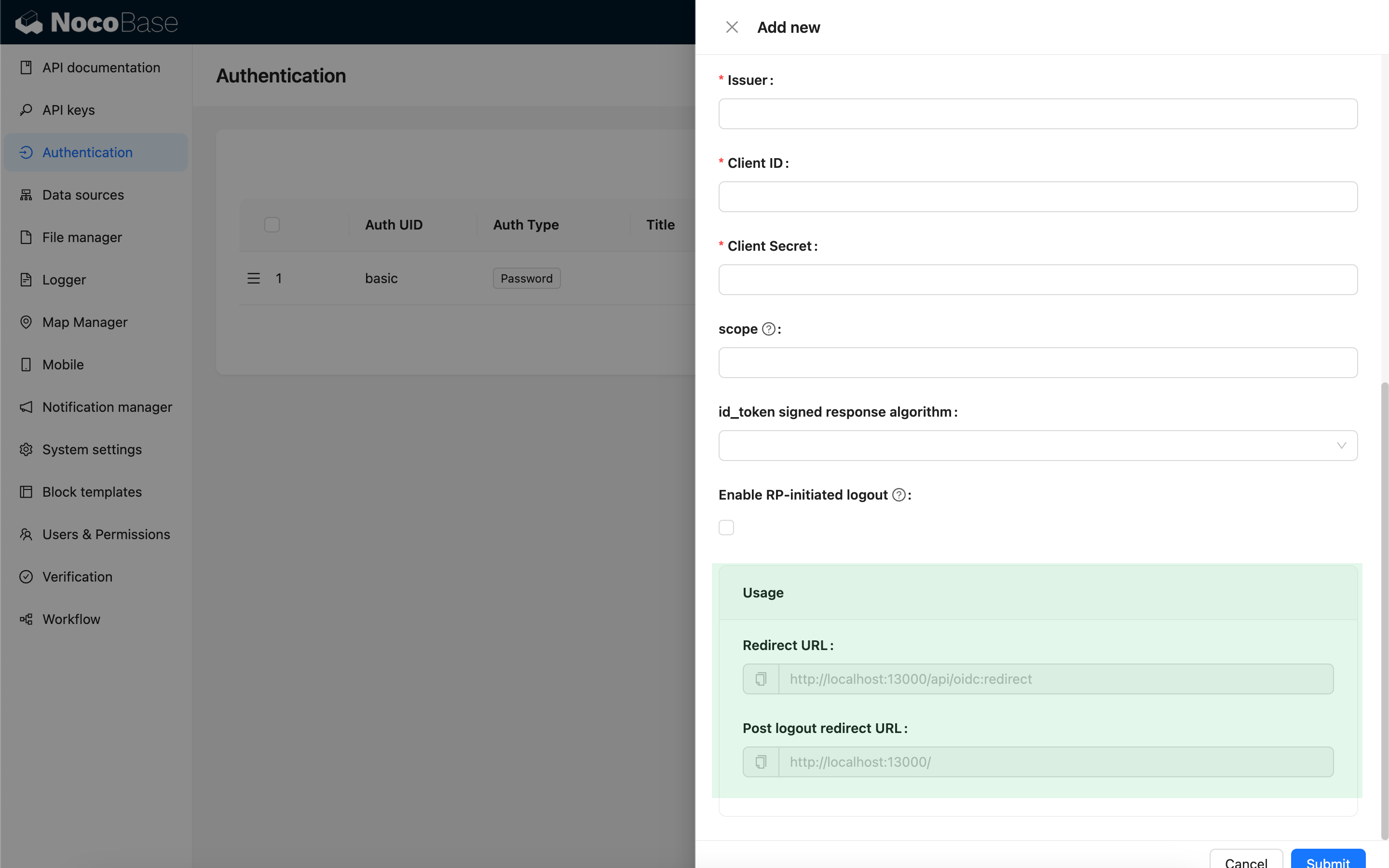

Cấu hình cơ bản

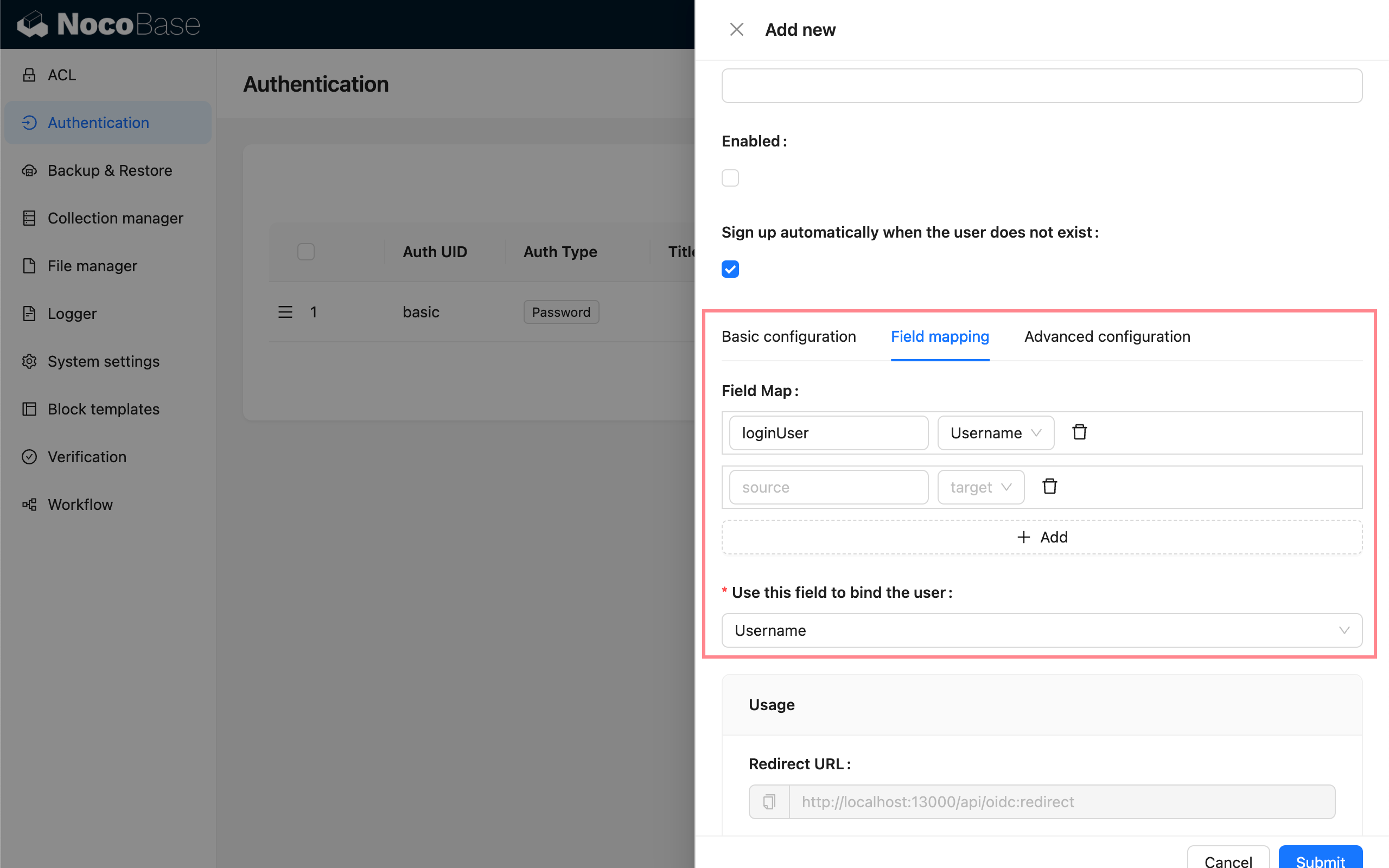

Ánh xạ field

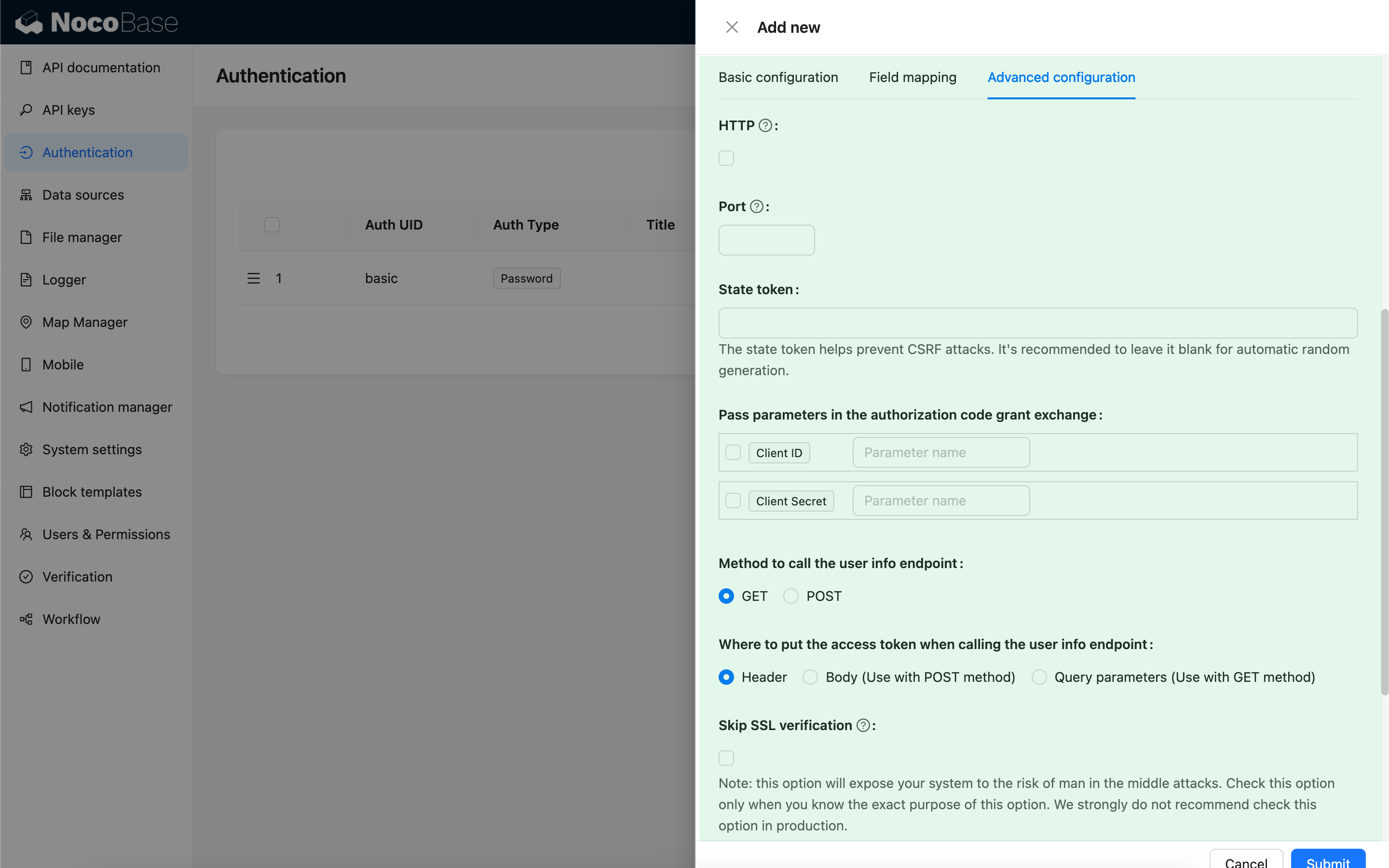

Cấu hình nâng cao

Sử dụng

Khi test cục bộ, hãy dùng URL 127.0.0.1 thay vì localhost, vì phương thức đăng nhập OIDC cần ghi state vào cookie client để kiểm tra bảo mật. Nếu khi đăng nhập xuất hiện cửa sổ thoáng qua nhưng không đăng nhập thành công, hãy kiểm tra xem server có log state không khớp không và cookie request có chứa tham số state không. Tình huống này thường do state trong cookie client và state trong request không khớp.

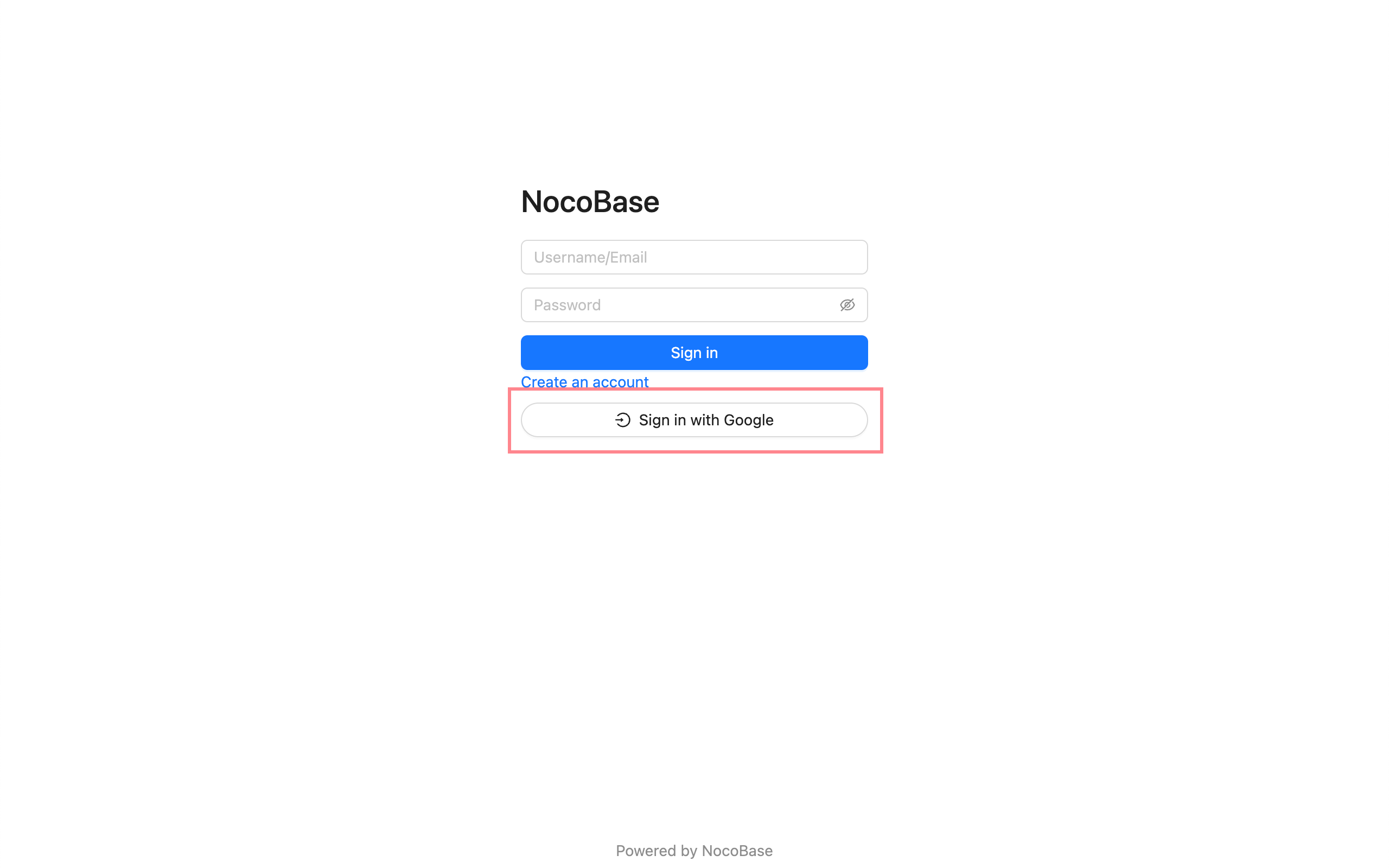

Đăng nhập

Truy cập trang đăng nhập, click nút bên dưới form đăng nhập để bắt đầu đăng nhập bên thứ ba.