Autentikasi: OIDC

Authentication: OIDCProfessional Edition+Pengantar

Plugin Autentikasi: OIDC mengikuti standar protokol OIDC (Open ConnectID), menggunakan mode Authorization Code Flow, memungkinkan pengguna login ke NocoBase menggunakan akun yang disediakan oleh penyedia layanan autentikasi identitas pihak ketiga (IdP).

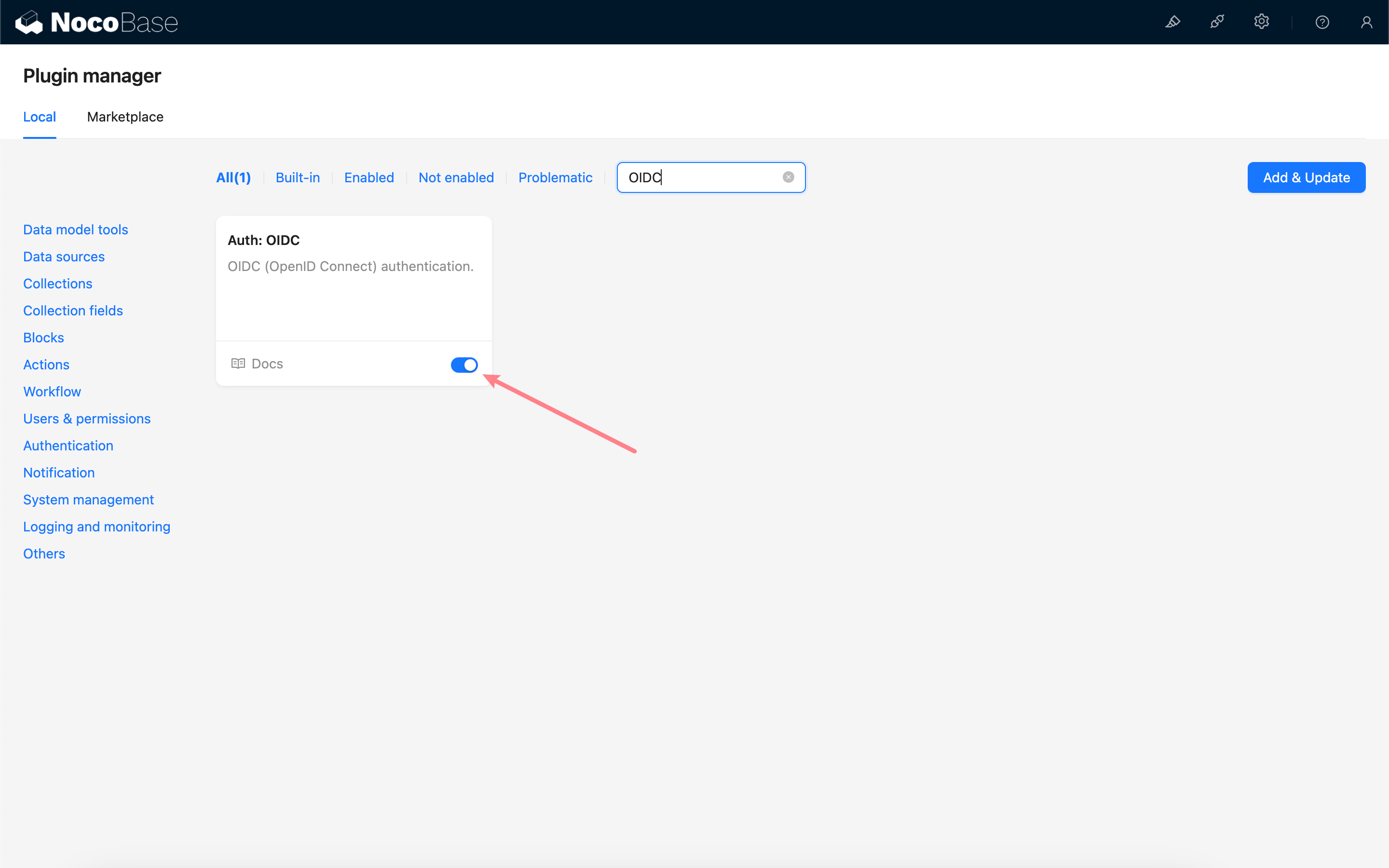

Mengaktifkan Plugin

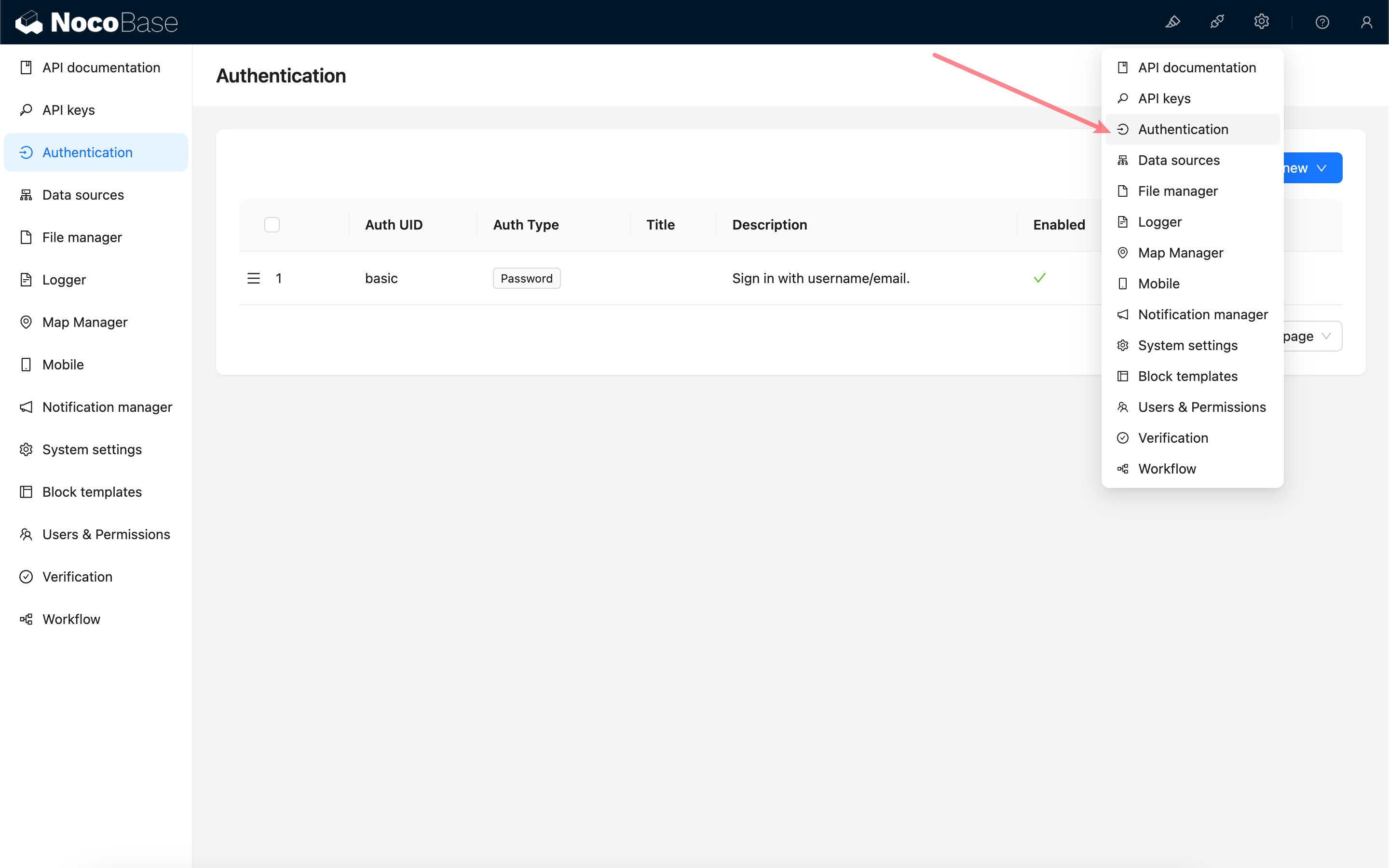

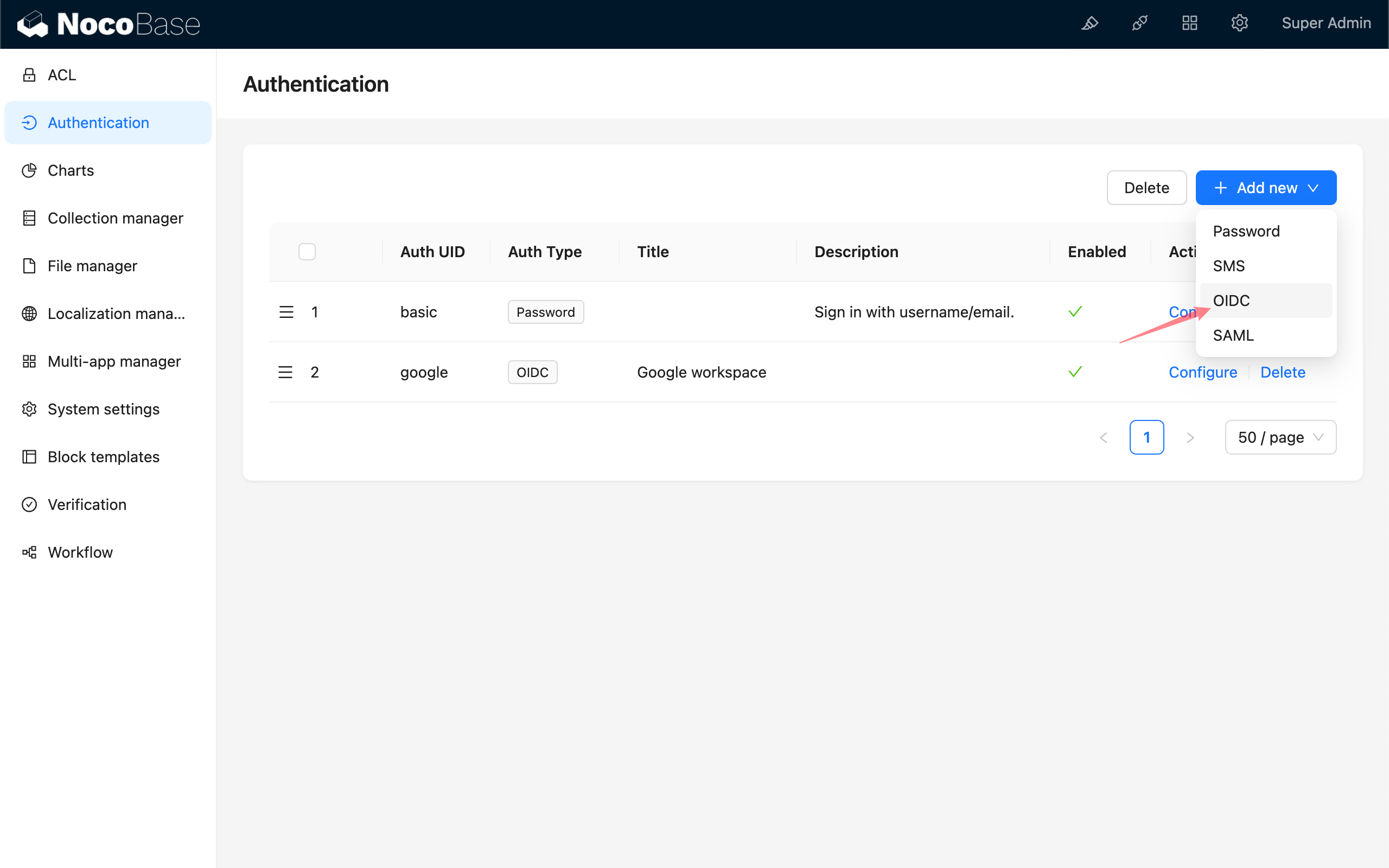

Menambahkan Autentikasi OIDC

Masuk ke halaman manajemen plugin autentikasi pengguna.

Tambahkan - OIDC

Konfigurasi

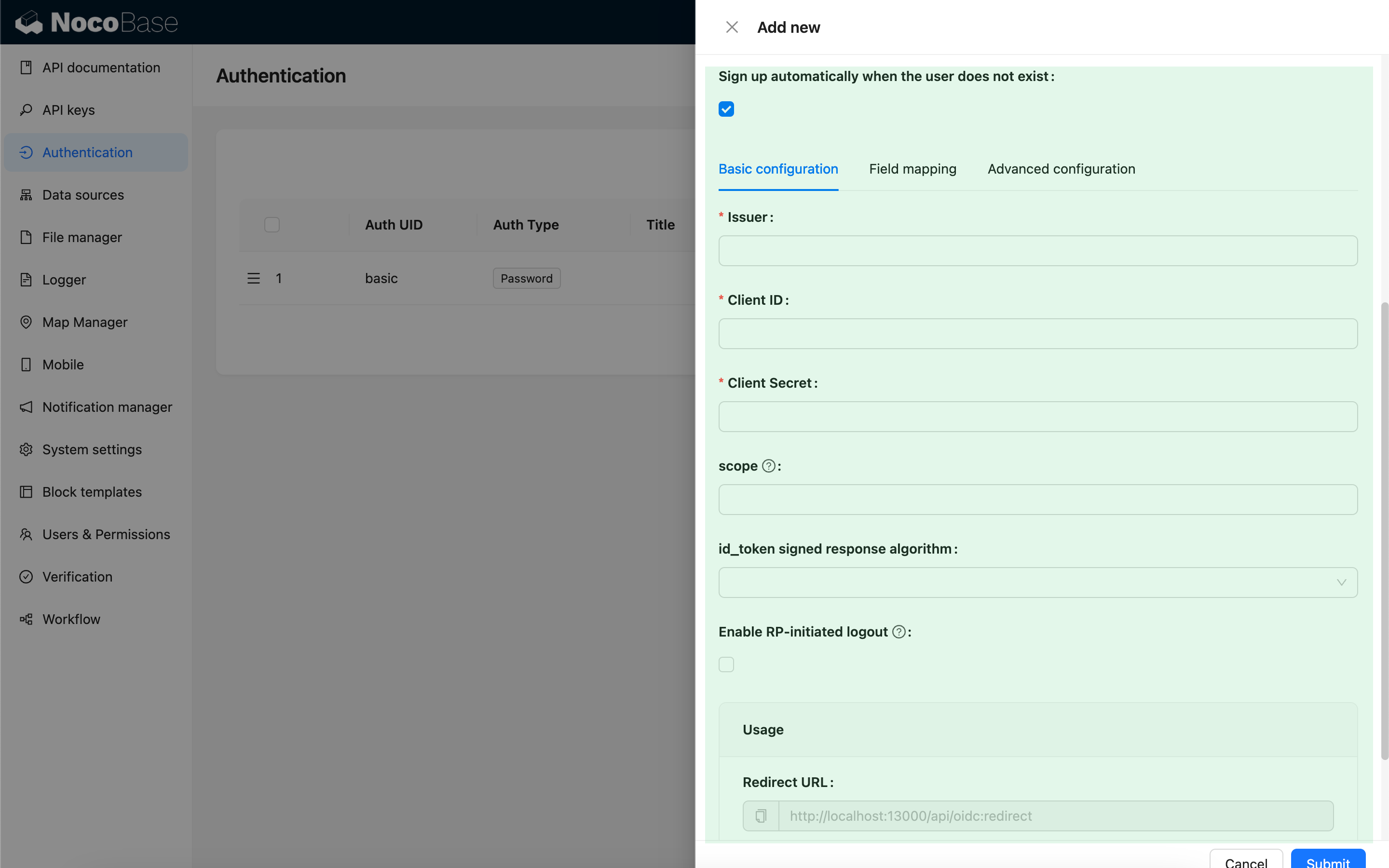

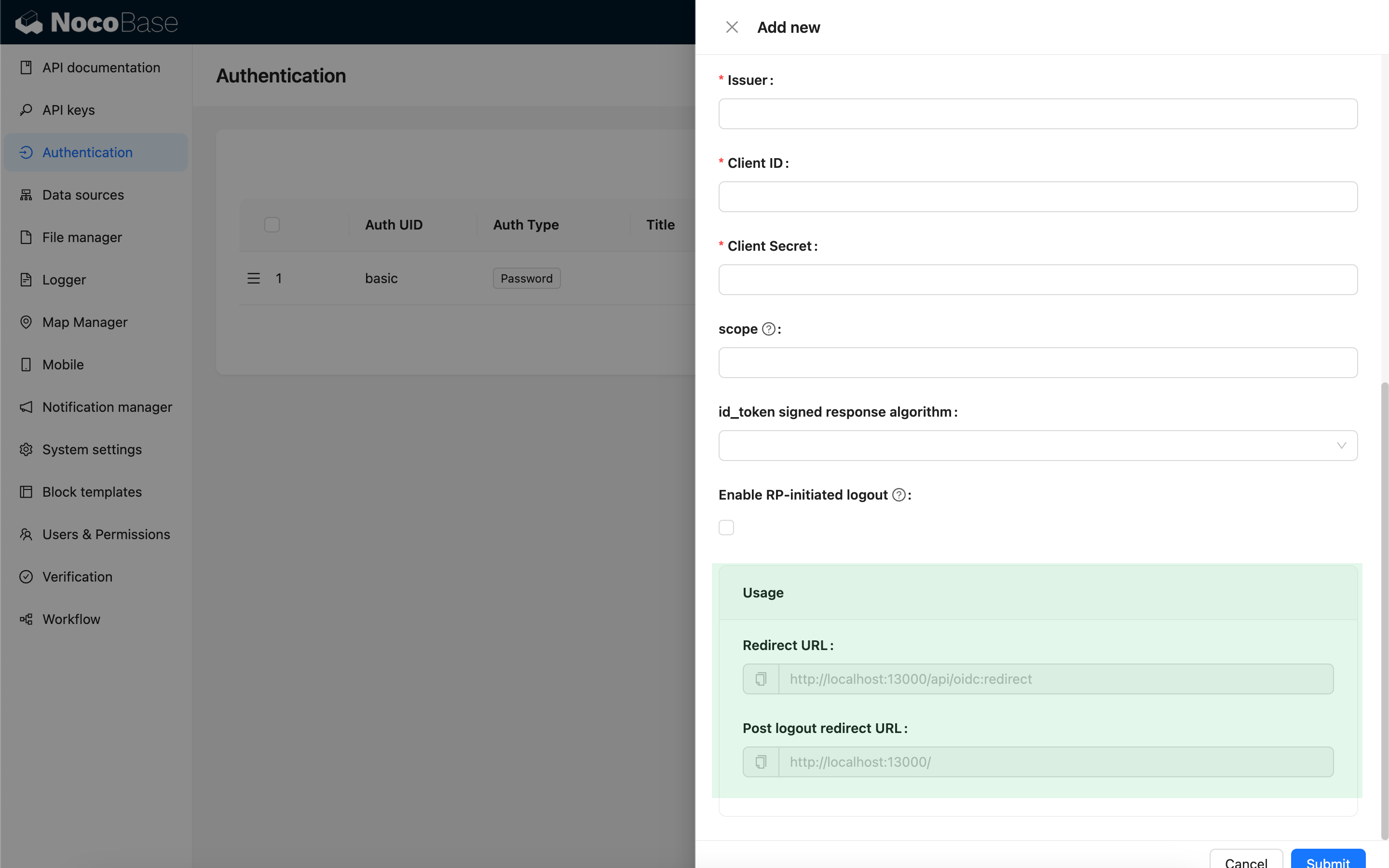

Konfigurasi Dasar

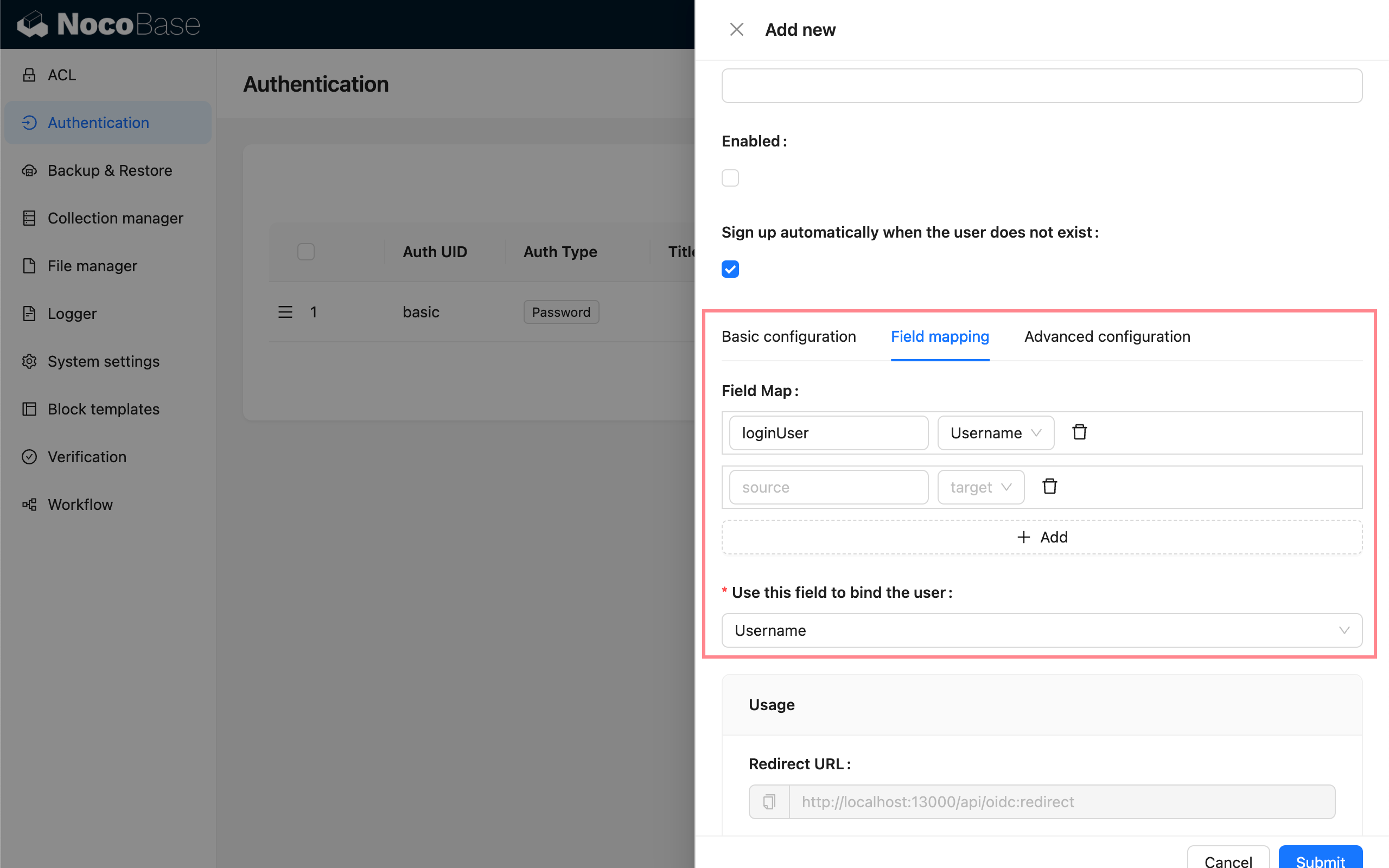

Field Mapping

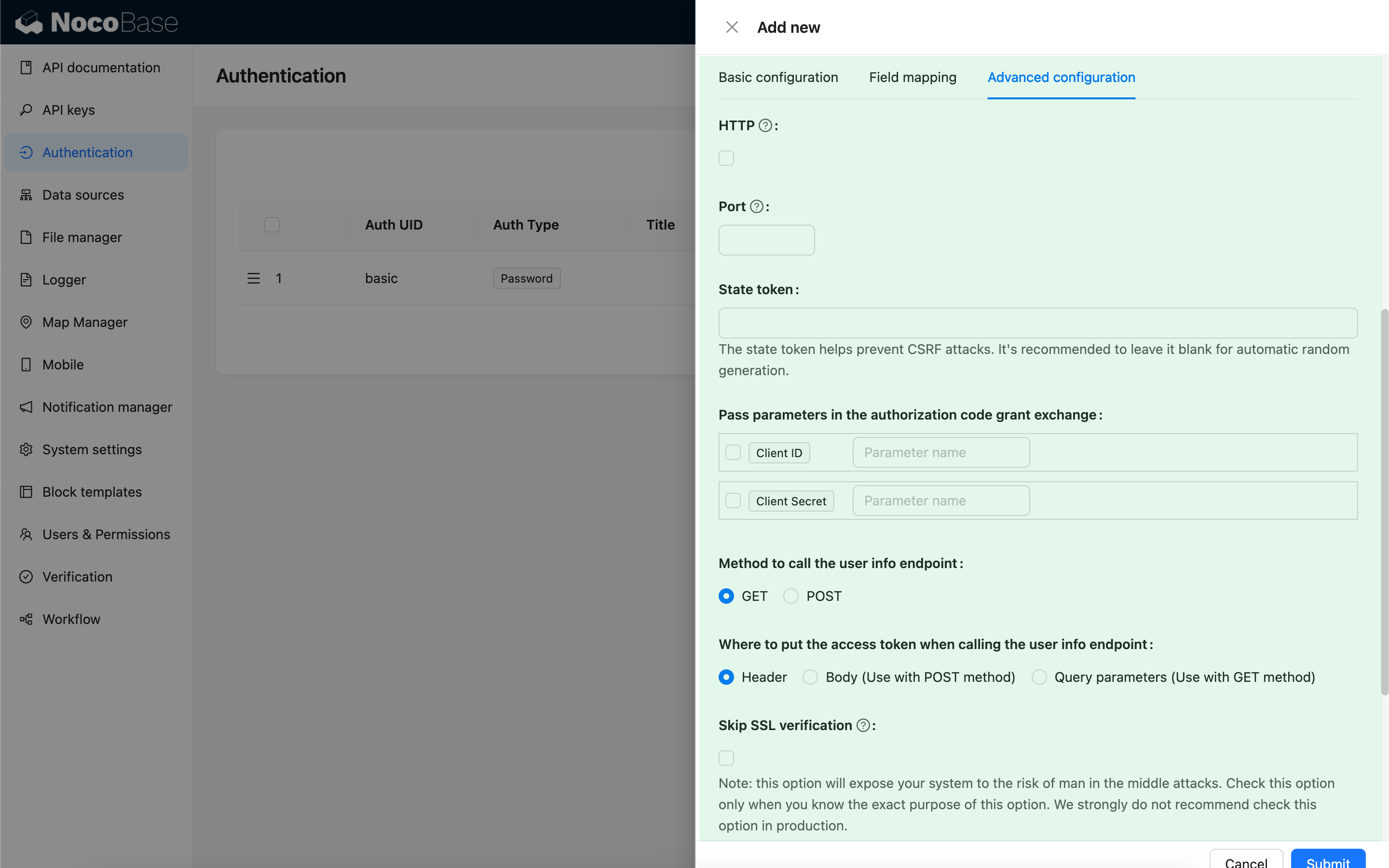

Konfigurasi Lanjutan

Penggunaan

Saat pengujian lokal, harap gunakan 127.0.0.1 alih-alih localhost, karena metode login OIDC perlu menulis state ke cookie klien untuk validasi keamanan. Jika saat login muncul jendela yang berkedip dengan cepat tetapi login tidak berhasil, periksa apakah ada log state mismatch di sisi server, dan apakah cookie request berisi parameter state. Situasi ini biasanya terjadi karena state pada cookie klien tidak cocok dengan state pada request.

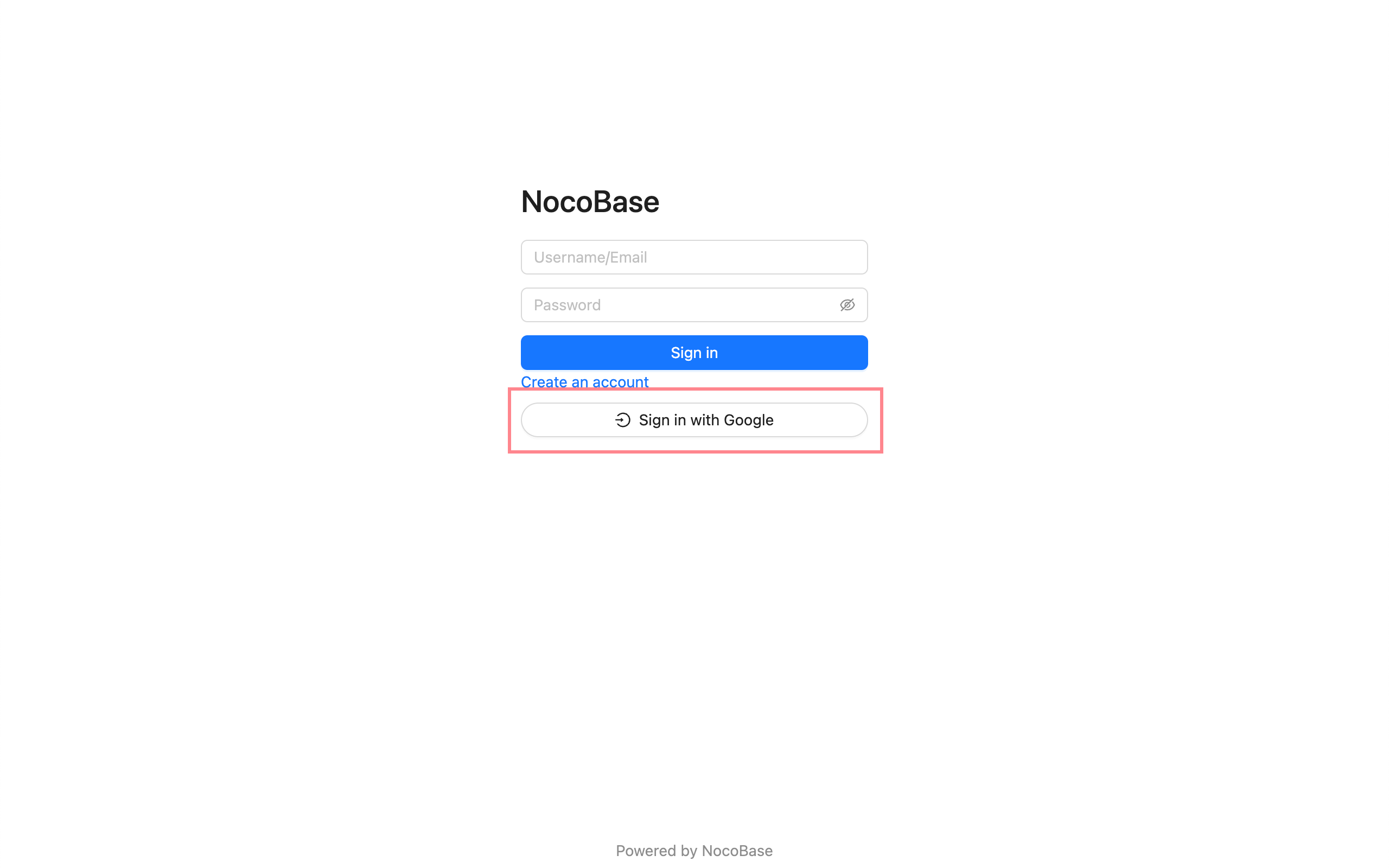

Login

Akses halaman login, klik tombol di bawah formulir login untuk memulai login pihak ketiga.